Kommunikationswerkzeuge im Jahr 2023

Es wird wieder mal Zeit, die Liste der Kommunikationswerkzeuge zu aktualisieren. Bisher erschienen folgende Beiträge:

Im letzten Jahr stand XMPP/Jabber wegen Spam auf der Abschussliste. Ich habe den XMPP-Server um Spamschutz ergänzt. Dadurch wurde die Lage erträglicher. Dennoch nutze ich das System nahezu überhaupt nicht mehr.

Briar ist mittlerweile in die Riege der nicht mehr benutzten Dienste verschoben worden. Obwohl ich den Messenger an sich wirklich mag und den gern weiter nutzen würde, sind alle Kontakte, die ich dort hatte, nicht mehr vorhanden. Ich könnte also nur noch Selbstgespräche führen. ![]() Aus ähnlichem Grund musste auch Wire gehen.

Aus ähnlichem Grund musste auch Wire gehen.

Twitter/X steht noch mit in der Liste. Allerdings bin ich nur in unregelmäßigen Abständen dort und bekomme eventuell nicht mit, wenn mich jemand anschreibt.

Insgesamt ist die Liste im letzten Jahr etwas kleiner geworden. Derzeit scheint es auch kaum Systeme zu geben, die testenswert sind oder Personen, die testwillig sind. ![]()

Nutze ich

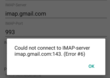

- E-Mail (ist für mich eines der Hauptkommunikationsmittel. Hinweise zum Schlüssel findet ihr auf der Kontaktseite.)

- Signal

- Matrix (@qbi:matrix.kraut.space)

- XMPP/Jabber

- Threema (PWB22538)

- Jitsi (meist für Videokonferenzen des Hackspace Jena)

- BigBlueButton

- Mumble

- SMS

- Twitter/X oder Mastodon DM (nicht aktiv genutzt, wird aber als Kanal genutzt)

- Zoom

- Delta.Chat (deltachat[]kubieziel.de ist die korrekte Adresse)

- SimpleX (Kontakt zum Testen gern auf Anfrage)

- OnionShare (OnionShare kann seit kurzem auch Chats. Hier finden manchmal kurzzeitig Chats über Onion Services statt.)

- Auf einem Extra-Rechner kommt für Kundenprojekte noch MS Teams und Google Meet zum Einsatz. Das erwähne ich hier aber eher der Vollständigkeit halber.

Delta.Chat und Wire werden recht selten verwendet. Daher kann es sein, dass die beim nächsten Update in die untenstehende Kategorie verschoben werden.

Nutze ich nicht (mehr)

- Keybase

- Mattermost

- Slack (ist im wesentlichen durch Matrix ersetzt worden)

- Briar

- Wire

- Telegram

Alles, was nicht genannt ist, fällt vermutlich in die Kategorie nicht genutzt. ![]()