Nachdem du I2p installiert und einige Webseiten besucht hast, wird es Zeit, E-Mails zu schreiben. Du musst dir hierfür einen Namen aussuchen und kannst dann mit anderen I2Pler kommunizieren. Weiterhin existiert auch ein Gateway, welches deine E-Mail-Adresse umschreibt. Somit kannst du auch mit der Außenwelt E-Mails austauschen.

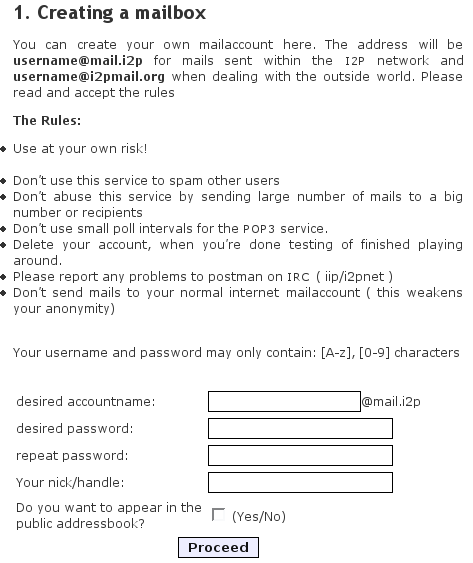

Deine E-Mail-Adresse hat die Form nutzername@mail.i2p. Um dir den Nutzernamen zu registrieren, besuche die Seite Postman.i2p. Dort gibt es ein Formular, in dem du deinen gewünschten Namen, Passwort sowie eventuell weitere Informationen angeben kannst.

Nachdem die Registrierung abgeschlossen ist, könnt ihr E-Mails senden und empfangen. Ein Weg ist, das mitgelieferte Webmail-Programm susimail zu nutzen. Nachdem ihr euch eingeloggt habt, seht ihr auf der Seite Buttons zum Versenden, Beantworten oder anderer Aufgaben. Du schreibst, wie gewohnt deine Nachrichten und versendest diese. Neue E-Mail wird automatisch angezeigt.

Nachrichten können sowohl an I2P-Adressen wie auch an externe Adressen versandt werden. Im letzteren Fall wird der Hostname von mail.i2p in i2pmail.org geändert. Dies erlaubt es, die E-Mail im Internet weiter zu versenden und der Empfänger kann auch wieder antworten. Im Falle der Antwort ändert das empfangende Gateway den Hostnamen wieder zurück.

Zu beachten ist dabei, dass die Anzahl der Empfänger auf 20 pro Tag beschränkt ist. Dies soll Spamming von I2P aus verhindern.

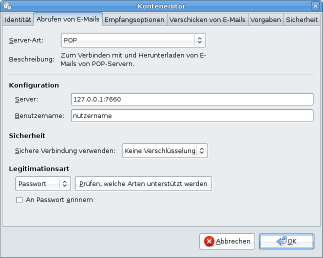

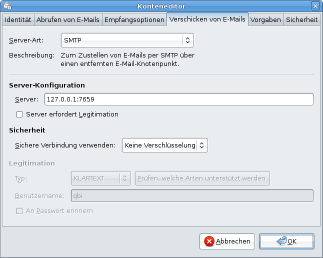

Natürlich kannst du auch ein richtiges E-Mail-Programm zum Senden und Versenden nutzen. Hierbei musst du aufpassen, dass das Programm nicht versehentlich mehr Informationen preisgibt, als du willst. Die Postman-Seite hat Informationen zu verschiedenen Mailern. I2P macht nach der Installation verschiedene Ports auf. Dazu gehören unter anderem 7659 und 7660. Dort lauscht ein SMTP- bzw. POP3-Prozess. Lege also in deinem E-Mail-Programm ein neues Konto an. Stelle das den POP3-Server auf die IP-Adresse 127.0.0.1 mit dem Port 7660 (überlicherweils als 127.0.0.1:7660 eingegeben) und den SMTP-Server auf 127.0.0.1 mit dem Port 7659 ein. Nun solltest du in der Lage sein, E-Mails mit dem Programm zu senden und zu empfangen.

Die zwei obigen Dialoge zeigen die Einstellungen von Evolution.