Fabrik nicht zu finden

Wenn die Fabrik nicht gefunden werden kann, geht alles schief (von einem Kollegen):

Wenn die Fabrik nicht gefunden werden kann, geht alles schief (von einem Kollegen):

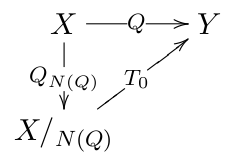

Momentan komme ich in den Genuss, im Rahmen der mathematischen Vorlesungen viele kommutative Diagramme zeichnen zu müssen. Das AMS-Paket bringt mit dem Paket amscd bereits eine kleine, einfache Funktionalität mit. Jedoch kommt man hier leicht an die Grenzen. Ich nutze lieber das Paket xypic. Das wrd mittels \usepackage{xypic} eingebunden und in einer Matheumgebung ($...$, \[...\], \begin{gather*}...{end{gather*} etc.) steht dann das Makro \xymatrix{} zur Verfügung.

In der heutigen Vorlesung wollte ich folgendes Diagramm zeichnen:

Dazu habe ich folgenden LaTeX-Code verwendet:

\begin{gather*}

\xymatrix{X \ar[d]|{Q_{N(Q)}} \ar[r]|{Q} & Y\\

X/_{N(Q)} \ar[ur]|{T_{0}} & }

\end{gather*}

Dabei sind X, Q und X/_{N(Q)} die Knoten im Diagramm. Diese Einträge werden durch & getrennt. Die \ar-Einträge zeichnen die Pfeile. Ein \ar muss immer dort stehen, wo der Pfeil beginnt. Der erste nach dem X beginnt auch beim X und das d in eckigen Klammern sagt aus, dass er nach unten (down) zeigt. Andere gültige Buchstaben wären r (rechts), l (links), u(up = hoch) usw. In der zweiten Zeile des Beispiels sieht man, dass die Buchstaben auch kombiniert werden können. Zum Schluss muss der Pfeil noch beschriftet werden. Dies geschieht u.a. mit ^, _ oder wie oben |. Genau wie im Mathesatz bringt der Hut (^) die Beschriftung über den Pfeil, der Unterstrich setzt die Beschriftung darunter und das | trennt die Pfeile, wie in meinem Beispiel.

Mit xypic komme ich sehr schnell zum Ziel und setze es daher sehr gern für kommutative Diagramme ein. Vielleicht findest du ja auch Gefallen daran.

Stellt euch vor, ihr habt ein Array gut gefüllt mit verschiedenen Integer-Werten und wollt das Maximum bestimmen. Wie geht das mit zsh-Mitteln? Ganz einfach:

jens@frankenstein:~/ > a=( 12 232 45 1 56 232 124 12 3442 345)

jens@frankenstein:~/ > print -l ${${(On)a}[1]}

3442

Was macht der Ausdruck? Ganz einfach! Er sortiert das Array numerisch und gibt dann den ersten Wert aus.

Der Hostblogger kündigte in einem Posting an, auch ab dem nächsten Jahr die VDS nicht umsetzen zu wollen. Er setzt dabei auf ein Urteil, was kürzlich gegen (oder besser für ![]() ) BT gefällt wurde. Die brauchen auch nichts zu speichern, da es keine Aufwandsentschädigung gibt. Ich will stark hoffen, dass er mit seinem “zivilen Ungehorsam” durchkommt und ihm das BVerfG dann auch recht gibt.

) BT gefällt wurde. Die brauchen auch nichts zu speichern, da es keine Aufwandsentschädigung gibt. Ich will stark hoffen, dass er mit seinem “zivilen Ungehorsam” durchkommt und ihm das BVerfG dann auch recht gibt.

Der Jurist Patrick Breyer hat sich auch mit der VDS auseinandergesetzt und kam zu dem Schluss, dass unentgeltlich angebotene Dienste nicht der Vorratsdatenspeicherung unterliegen. Der Beitrag klingt vielversprechend. Jedoch diskutieren die Juristen über die Redewendung “in der Regel”. Hier önnte es sein, dass der Ansatz von Patrick flasch ist. Denn nach Meinung der Bundesnetzagentur ist es beispielsweise bei E-Mail-Anbietern die Regel, die Dienstleistung gegen ein Entgelt bzw. gegen Werbeeinblendungen anzubieten. Es zählt also nicht, was der jeweilige Anbieter in der Regel tut, sondern “was der Markt macht”. Nichtsdestotrotz wünschte ich, dass er recht hätte.

Wer an den letzten Entwicklungen zur VDS kurz vor Toresschluss interessiert ist, sollte unbedingt den 25C3 besuchen. Roger Dingledine wird in einem Vortrag den Stand der Dinge erklären.

Es kommen unendlich viele Mathematiker in eine Bar nahe Hilberts Hotel. Der erste aus der Gruppe bestellt ein Bier. Der Zweite möchte ein halbes Bier. Der Dritte ein Viertel. Da sagt der Wirt zu seinen Gästen: Ihr seid alle Idioten!

und zapft zwei Bier. ![]()

via God plays dice

Ein Bekannter von mir sucht ein Programm mit dem er einen kleinen Kurzfilm erstellen kann. Was soll das Programm können?

Kennt jemand aus der Leserschaft ein derartiges Programm bzw. eines, was in die Nähe der Anforderungen kommt? Das Thema liegt weit weg von meinen Interessen und ich habe Hoffnung, dass jemand von euch weiterhelfen kann.

In der Online-Ausgabe der Welt las ich gerade einen Artikel zur Videoüberwachung. Danach gab es in der Kaffeekette Balzac Kameras, die unter anderem die Sitzgelegenheiten überwachten. Eine Person klagte dagegen und bekam Recht. Demnach dürfen Bereiche, in denen Tische oder Sitzgelegenheiten stehen, nicht durch Kameras beobachtet werden.

Gerade in Jena gibt es einige Lokale, die intensiv Videoüberwachung einsetzen. Insbesondere wird immer wieder das Gatto Bello genannt. Das wurde Anfang 2007 in dieser Sache verklagt (Beitrag bei Monoteque, Beitrag bei Restaurant-Kritik). Leider konnte ich nicht rausfinden, was dabei rauskam. Falls jemand näheres weiß, würde ich mich über einen Kommentar freuen. Aber auch weitere Restaurants und Kneipen setzen derartige Maßnahmen ein. Vielleicht werde ich die betreffenden Örtlichkeiten mal auf das Urteil hinweisen. Mit etwas Glück gibt es dann ein paar Kameras in Jena weniger. ![]()

Foto von Cristiano Betta

Wie geht es euch, wenn ihr euren Arzt besucht? Fühlt ihr euch gut behandelt oder redet der Arzt ständig Kauderwelsch und ihr versteht kein Wort? In der taz gab es letzte Woche einen Artikel mit dem Titel Die Macht im Sprechzimmer. Darin wird ein Experiment beschrieben, in dem Patienten zu Ärzten gehen und sich untersuchen lassen. Das Gespräch wird aufgezeichnet. Später werten das dann Forscher und auch der Arzt selbst mit aus. Insgesamt stellte sich heraus, dass drängelnde und fordernde Patienten eher ihren Willen durchgesetzt bekommen als diejenigen, die alle Vorschläge einfach hinnehmen. Weiterhin wurde untersucht, ob Ärzte ihre Patienten ausreden lassen sowie ob und wann eher Gebrauch von Fachbegriffen gemacht wird.

Ich fand den Artikel sehr lesenswert. Insbesondere unter der Tatsache, dass ich selbst ein Simulationspatient bin. Das heißt, ich habe eine Krankheit sowie dazu passende Vorgeschichte bekommen und stelle diese dann verschiedenen Ärzten, Studenten oder Sanitätern vor. Im Unterschied zu der obigen Studie wird hier nichts heimlich aufgezeichnet, sondern es ist vorn vornherein eine Übungssituation und mein Gegenüber weiß, dass ich simuliere. Die Vorbereitung kostet einige Zeit an Übung. Denn neben der Rolle ist es hier insbesondere wichtig, dem Gegenüber Feedback zu geben. Dies sollte nicht ein: Das war aber Sch***. oder Das war super! umfassen, sondern sehr detailliert sein und positive wie negative Punkte umfassen. Wer das umsetzen kann und ein wenig schauspielerisches Talent hat, kann loslegen.

Für mich war heute der erste echte Einsatz als Simulationspatient. Meine Gegenüber waren keine Ärzte, sondern Rettungsassistenten. So kam es denn auch, dass sie in meine “Wohnung” kamen und mich dort untersuchen mussten. Obwohl ich keinen Notfall darstellte, war die Situation recht hektisch und ich musste mich sehr konzentrieren, sowohl meine Rolle gut zu spielen wie auch alles aufmerksam zu beobachten. Aber am Ende haben alle die Lage gut gemeistert.

Mein Feedback schien auch den Nerv zu treffen und wurde sowohl von den beiden Aktivisten wie auch von der Beobachtergruppe ebenfalls so empfunden. Insgesamt hatte ich das Gefühl, dass es allen half, sich später im realen Einsatz besser zu verhalten und Schwachstellen auszumerzen.

Das nächste Mal sind dann Ärzte dran. Diese sind insofern schwieriger als das sie wesentlich mehr Details wissen wollen. Da kommt es darauf an, dass die Rolle wirklich sitzt. Ich bin gespannt, wie das wird.

Foto von ifranz

Du bist am 2008-12-12 in Zürich und nutzt GnuPG (bzw. ein anderes OpenPGP-kompatibles Programm)? Dann nichts wie hin zur Keysigning-Party. Um 19:00 Uhr treffen sich Interessierte im Campus Zentrum der ETH und stärken ihr Web of Trust. Auf einer Infoseite sind alle Details zur Teilnahme beschrieben. Viel Spass beim Treffen und Unterschreiben!

Ich sinniere schon seit einiger Zeit, wie ich ausgehende E-Mails weitgehend automatisch verschlüsseln kann. Vor längerer Zeit stiess ich dabei auf das Perlskript von Martin Grandrath. Auf der Seite ist gut beschrieben, wie das einzurichten ist. Das problem am Skript ist die relativ lange Startzeit. Es vergehen in der regel mehrere Sekunden bis mutt einsatzfähig ist.

Vor kurzem unterhielt ich mich mit Jörg Sommer darüber. Er hat eine Lösung mit zsh-Mitteln gebastelt. Diese ist zudem noch wesentlich schneller als die obige Variante:

#!/bin/zsh

hook_name=send-hook

blacklist_file=$HOME/Mail/crypt_blacklist

output_file=$HOME/Mail/crypt_hook_list

setopt extendedglob

gpg_dump=( ${(f)“$(gpg --list-keys --with-colons)”} )

# filter out lines without @

people=( ${(f)"$(for line in ${(M)gpg_dump:#(pub|uid):*@*}; do

print ${“${(@s.:.)line}”[10]}; done)"} )

typeset -a -U addresses

# possible bad lines:

# • email@example.com -- only an address

# • name (<…>)

addresses=( ${${people%>}##*<} )

[[ -r $blacklist_file ]] &&

addresses=( ${addresses:#${(j:|:)~${${(f)"$(<$blacklist_file)"}:#\#*}}} )

print -l "$hook_name\t~A\tunset crypt_autoencrypt" \

"$hook_name\t'~t \""${(j:|:)addresses//./\\\\.}"\"'\tset crypt_autoencrypt" \

> $output_file

Was macht das Skript? Anfangs werden zunächst ein paar Variablen festgelegt und das erweiterte Globbing der zsh eingeschalten. In der Variable gpg_dump wird alsdann die Ausgabe von gpg --list-keys --with-colons gespeichert. Nun folgt ein wenig zsh-Magic. ![]() Die Anweisung hinter people entspricht in etwa der Shellzeile awk -F: ‘/^(pub|uid)/ { print $10 }’ gpg_dump, d.h. dort liegen dann alle E-Mail-Adressen, die auf den Schlüsseln angegeben waren.

Die Anweisung hinter people entspricht in etwa der Shellzeile awk -F: ‘/^(pub|uid)/ { print $10 }’ gpg_dump, d.h. dort liegen dann alle E-Mail-Adressen, die auf den Schlüsseln angegeben waren. Schließlich wird für alle Adressen auf der Blackliste ein enstprechender Eintrag erzeugt und die Konfiguration in die Variable output_file geschrieben.Die Adressen in der Blackliste werden entfernt. Was übrig bleibt, schreibt das Skript in Datei, deren Name in output_file gespeichert ist. Dabei muss man beachten, dass mutt nicht unendlich viele Einträge akzeptiert. Es scheint eine Begrenzung irgendwo bei 200 Einträgen zu geben.

Das ist aus meiner Sicht eine gute Alternative zu Martins Skript. Solltet ihr Anmerkungen, Fragen, Kommentare haben, schreibt mir es unten rein oder schreibt direkt eine E-Mail an Jörg.

Update: Eine Zeile im Beitrag war ungenau formuliert. Nach einem Hinweis von Jörg habe ich das verbessert.

Gegen Anfang Oktober erreichte mich eine Anfrage per E-Mail mit dem Betreff: Dozententätigkeit DRINGEND

. Darin wurde gefragt, ob ich zu einem Thema ein Seminar halten könne. Das Ganze sei wichtig und soll noch im November durchgeführt werden. Also rief ich in der Firma an und versuchte Details im direkten Gespräch zu klären. Trotz mehrerer Versuche erreichte ich niemanden und so beantwortete ich die Anfrage per E-Mail. Antwort? Fehlanzeige! Zumindest bis zum letzten Oktoberfreitag. In dem Schreiben wurden einige meiner Fragen geklärt, Details beschrieben und es endete mit: Ich werde mich morgen telefonisch mit Ihnen in Verbindung setzen.

Diese E-Mail fiel mir gerade, nach über einer Woche, in die Hände und ich frage mich, wie dringend denn die Angelegenheit ist. Ihr werdet es sicher erraten, wie oft ich in dieser Woche bisher angerufen wurde. Aber wahrscheinlich klingelt am Montag mein Telefon und der Auftraggeber fragt, ob ich nicht am Dienstag kommen kann. Schließlich steht man ja schon seit über einem Monat mit mir in Verhandlung. ![]()

Ich stand gerade vor dem Problem, Daten aus URLs zu extrahieren. Nun kann man in eine URL nicht unmittelbar bestimmte Zeichen (Umlaute, Leerzeichen etc.) eingeben. Diese werden durch so genannte Escapezeichen markiert. Aus einem Leerzeichen wird dann %20 oder ein " wird ein %22 usw. Mein Problem bestand darin, diese Zeichen wieder zurück zu transformieren. Mit sed würde das gehen, aber einen recht hohen Aufwand darstellen. Auch weitere Programme schienen ungeeignet. Aber Maddi brachte mich auf die richtige Spur: uni2ascci. Der Aufruf ascii2uni -aJ < datei löste mein Problem. ![]()

Im Juli hatte ich über den Bürgerhaushalt für Jena geschrieben. Damals gab es Überschüsse aus den Einnahmen für Gewerbesteuer und die Bürger konnten über die Verwendung der Gelder abstimmen. Ich hatte von der Abstimmung zu spät erfahren. Daher blieb mir damals nur der Blick auf das Ergebnis.

Jetzt wird alles besser. ![]() Die Stadt bietet auf einer Seite zum Bürgerhaushalt Informationen zum Thema an und die Abstimmung ist auch online. Wer also Interesse am Bürgerhaushalt hat, kann sich im Faltblatt (PDF, 1.4MB) genauer informieren und dann zur Abstimmung schreiten.

Die Stadt bietet auf einer Seite zum Bürgerhaushalt Informationen zum Thema an und die Abstimmung ist auch online. Wer also Interesse am Bürgerhaushalt hat, kann sich im Faltblatt (PDF, 1.4MB) genauer informieren und dann zur Abstimmung schreiten.

Ich hoffe, diesmal stimmen mehr Bürger auch über das Internet ab.