Erste Erfahrungen im Wissensmanagement mit Obsidian und Logseq

Im Podcast TILpod war Wissensmanagement mit Obsidian und Logseq kürzlich das zentrale Thema. Dirk Deimeke und Sujeevan Vijayakumaran berichteten über deren Erfahrungen mit den Tools Logseq und Obsidian. Im Rahmen meines Jobs betreue ich derzeit eine ERP-Software und dort gibt es viele Knöpfe, Einstellungen, Möglichkeiten etc. Daher wollte ich beide Werkzeuge mal testen und prüfen, ob die sich irgendwie in meine Arbeit integrieren lassen. Der Blogbeitrag ist das Ergebnis meiner ersten Schritte. Ich will hier mal die frischen Erkenntnisse niederschreiben.

Zettelkasten

Die Idee beider Software lehnt sich an das Zettelkastenprinzip von Niklas Luhmann an. Das bedeutet, man schreibt seine Ideen, Gedanken oder anderes auf einen Zettel. Diese Zettel sind, ähnlich wie in einem Wiki oder auf einer Webseite, miteinander verlinkt. Dadurch entsteht ein Wissensnetz und durch eine Graphansicht lassen sich neue Erkenntnisse und Einsichten gewinnen. Die Beschreibung ist sehr verkürzt. Wenn ihr euch mehr dafür interessiert, schaut euch mal das Video “Zettelkasten deutsch - Smarte Notizen schreiben” von Joshua Meyer an. Ich fand das eine gute Einführung in das Thema.

Obsidian und Logseq

Obsidian, Logseq wie auch andere Software setzen die Zettelkästen um. Es wird ein “Zettel” in Markdown geschrieben. Dadurch lassen sich die Notizen formatieren und der Text bleibt lesbar. Das heißt, die Notizen bleiben unter Umständen für die Ewigkeit erhalten. Mittels der Verlinkung in Markdown entsteht auch untereinander eine Verlinkung und ein Graph wird aufgebaut.

Obsidian ist eine proprietäre Software und wird über Github zum Download angeboten. Diese kann dann kostenlos oder derzeit einmalig für 25 bzw. 50 US-Dollar genutzt werden. Bei der kostenlosen Variante bleiben die Daten lokal auf der Festplatte liegen. Für 8 US-Dollar pro Monat lässt sich eine Synchronisation dazu buchen. Allerdings geht das durchaus auch über NextCloud, Dropbox oder ähnliche Dienste. Mir ist derzeit unklar, warum ich die Software kaufen sollte. Die Features, die beworben werden (Zugang zu “Insider Builds”, schöne Badges etc.), erscheinen mir wenig reizvoll für den Kauf.

Logseq ist Freie Software unter der AGPL-3.0-Lizenz. Sie wird ebenso über Github zum Download angeboten. Die Entwicklung der Software finanziert sich u.a. über Spenden. Wie auch bei Obsidian lassen sich die Dateien mit Cloud-Diensten synchronisieren. Zusätzlich ist auch ein Commit via git im Standardumfang enthalten.

Wann immer es geht, versuche ich, Freie Software einzusetzen. Daher würde ich gern Logseq einsetzen, sofern ich den Ansatz für das Wissensmanagement überhaupt weiter verfolge.

Mein Einstieg

Zu Anfang habe ich mir die Videoanleitungen “Zettelkasten in Obsidian” und “How to get started in Logseq” sowie ein paar andere angeschaut.

Wenn man sich die beiden Kurse anschaut, stellt man schon interessante Unterschiede fest. Der Kurs zu Obsidian nimmt die Menschen in den Fokus, die die Software erstmalig einsetzen wollen. Es gibt es Erklärung zu dem Prinzip des Zettelkastens und dann wird mit einem konsistenten Beispiel über den Kurs hinweg gearbeitet. Nach dem Video hatte ich einen guten Eindruck, wie die Software funktioniert und wie ich die nutzen kann. Der Kurs zu Logseq erzählt auf einem sehr hohen Level Konzepte und Ideen. Ich hatte hier zunächst das Gefühl, dass dies für mich wenig hilfreich ist. Beim TILpod ist noch “Logseq beginner's course” verlinkt. Damit gibt es einen besseren Einstieg in das Thema. Den Kurs empfand ich wie ein Handbuch, was vorerzählt wird.

Nachdem ich das Gefühl hatte, in etwa die Software zu verstehen, habe ich mit einem künstlichen Beispiel in Obsidian erste Schritte unternommen und mit einem realen Beispiel Logseq bespielt. Unten habe ich dann das Beispiel aus Logseq auch in Obsidian genutzt.

Mein angedachter Arbeitsablauf

Meine erste Vorstellung des Arbeitsablaufs war, dass ich zunächst ein paar grundlegende Informationen in der Software hinterlege und später diese dann um aktuelles Wissen ergänze. So gibt es beispielsweise immer mal wieder das Problem, dass beim Login in der ERP-Software die Meldung kommt, dass der Nutzer schon angemeldet sei. Hier würde ich dann in Logseq oder Obsidian eine entsprechende Seite anlegen und die Lösung beschreiben. Dies würde ich dann entsprechend verlinken und hoffentlich später wieder finden.

Soweit ich das einschätzen kann, würde Obsidian diesen Ansatz recht gut unterstützen. Jedenfalls kann ich die Ideen mit der Standardinstallation einfach so umsetzen.

Logseq arbeitet standardmäßig mit einem Journal. Das heißt, zunächst wird dort eine Seite mit dem aktuellen Datum geöffnet. Dort lassen sich tägliche Notizen machen und dann verlinken. Dieser Ansatz fühlt sich anders an, als bei Obsidian. Allerdings lässt sich hier mein obiger, geplanter Arbeitsablauf durchführen.

Vom Start weg scheint Obsidian hier besser benutzbar zu sein und das zu unterstützen, was ich machen will. Bei Logseq fiel mir das erst auf den zweiten Blick auf.

Unabhängig von meinem angedachten Arbeitsablauf erscheint mir der Ansatz von Logseq recht gut zu sein. Hier kann man seinen kompletten Tag aufschreiben und verlinken. Dadurch bildet sich eine viel größere Wissensbasis als in meinen auf einen Zweck beschränkten Beispiel.

Erste Schritte mit Obsidian

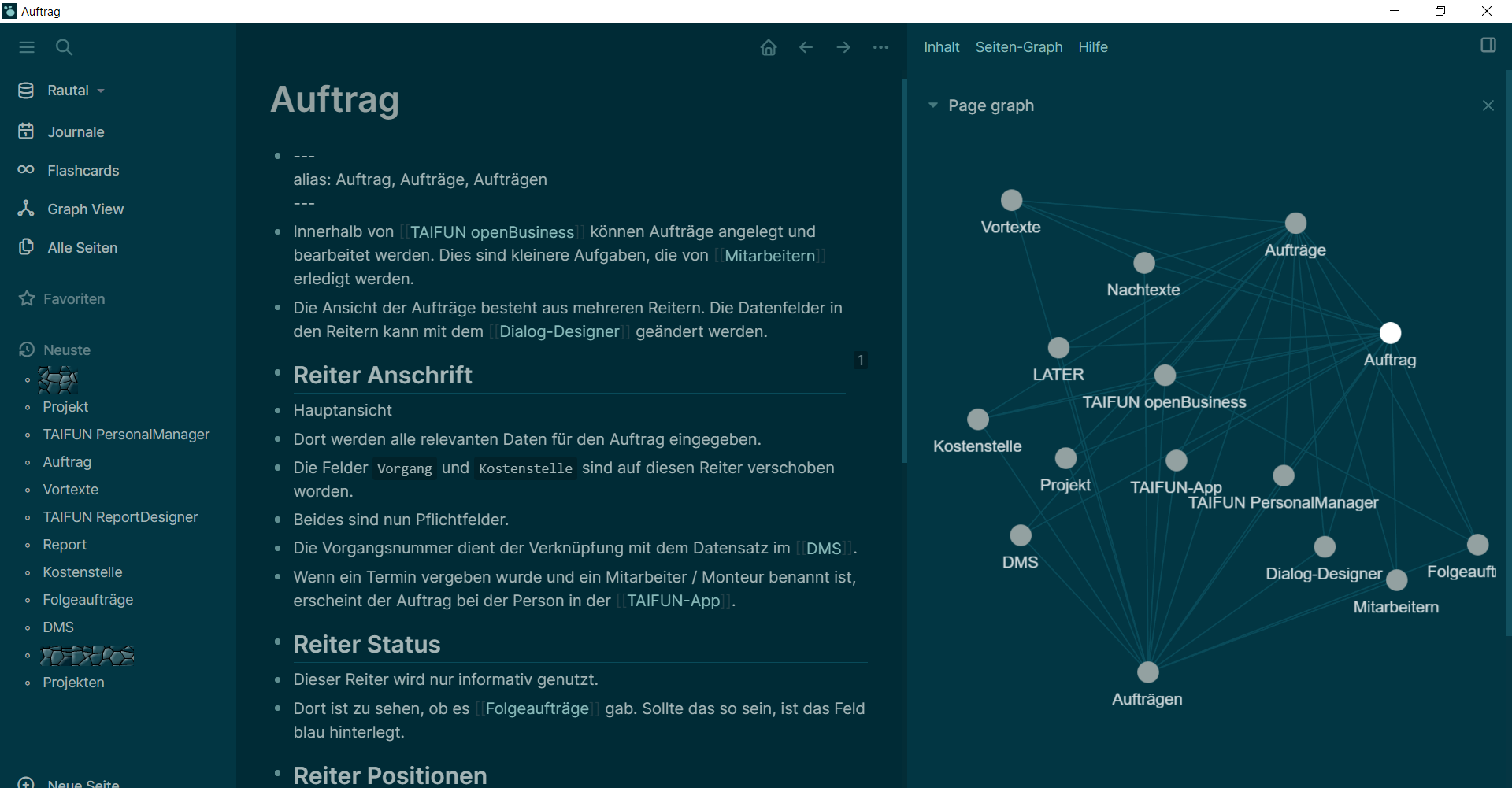

Beim ersten Öffnen von Obsidian fragt die Software nach einem so genannten Vault. Das ist so eine Art Projektansicht. Nachdem entweder eine existierende geöffnet oder eine neue angelegt wurde, kann es losgehen. Datei um Datei entsteht dann ein Wissensspeicher.

Wenn das linke Vorschaufenster ausgeklappt ist, sind die Dateien sichtbar. Die Ansicht finde ich im Moment recht nützlich, weil sie mir einfach einen Überblick über existierende Dateien verschafft. Vermutlich wird das aber im Laufe der Zeit eine immer kleinere Rolle spielen.

In den Videoanleitungen zu Obsidian gab es noch einen Hinweis zu Aliasen. Dieses Feature fand ich recht nützlich. Denn im Rahmen meines Anwendungsfalles gibt es einen Baustein namens “Auftrag”. Wenn ich im Text hierauf verweise, kann es sein, dass ich manchmal Aufträge, Aufträgen etc. schreiben muss. Mittels Aliases kann das alles auf eine Seite umgebogen werden.

Erste Schritte mit Logseq

Beim ersten Öffnen von Logseq erscheint eine Art Info-Bildschirm. Dieser informiert über die ersten Schritte bei der Bedienung der Software. Allerdings fehlte mir die Information, wie ich über den Start hinaus komme. Innerhalb des Tutorials kann man arbeiten, neue Seiten anlegen etc. Aber wie arbeitet man nun produktiv? Erst später fiel mir auf, dass es rechts oben den Eintrag “Öffnen” gibt. Darüber kann man ein Verzeichnis angeben. Die Daten werden dann in diesem Verzeichnis abgelegt.

Interessanterweise fand ich keine Möglichkeit, wieder zu dem Startbildschirm zurück zu wechseln. Man kann neue Seiten anlegen und zwischen diesen wechseln. Aber der Startbildschirm scheint verschwunden zu sein.

Der Arbeitsablauf bei Logseq basiert nun auf dem Journal. Es wird eine Datei mit dem aktuellen Datum angelegt. Dort lassen sich dann Informationen, TODO-Einträge und vieles mehr ablegen. Über Verlinkungen werden dann auch einzelne Seiten angelegt. Es fühlt sich für mich so an, als ob das Journal der Kern der Software wäre.

Mir fehlt eine Ansicht der Dateien. Es gibt zwar Neueste und Favoriten. Aber ich würde mir für den Anfang eine Überischt aller Dateien wünschen. Diese lässt nur über den Menüeintrag “Alle Seiten” öffnen. In dem Fall öffnet sich dann ein neues Fenster.

Neben den obigen Punkten muss ich mich vermutlich noch in die Software einfinden. Rein optisch stören mich die Punkte am linken Rand. Das ist vermutlich eine Markierung für den Block. Aber gerade bei Überschriften sieht das merkwürdig aus.

Vorläufiges Fazit

Für meinen Anwendungsfall (Wissen bei einer spezifischen Software dokumentieren) scheint mir Obsidian die passendere Software zu sein. Die unterstützt das, was ich will, bestmöglich. Das geht natürlich auch mit Logseq. Aber hier habe ich den Eindruck, dass ich da immer mal einen Klick oder einen Befehl zusätzlich verwenden muss und die Software da mehr im Weg steht.

Ganz allgemein finde ich jedoch den Ansatz von Logseq, alles in ein Log zu schreiben und Dateien zu pflegen, sehr gut. Dadurch erhält man einen guten Überblick über die täglichen Aufgaben, TODOs und anderes. Ganz nebenbei wird eine Wissensdatenbank aufgebaut. Logseq bietet auch die Möglichkeit, die Dateien in ein git zu committen. Das will ich mal ausprobieren.

Wenn beide Anwendungen ähnliche Voraussetzungen hätten, würde ich vermutlich Obsidian nutzen. Die Software macht mir den Eindruck, als ob sie meinen Arbeitsfluss deutlich besser unterstützen würde. Allerdings bevorzuge ich eben Freie Software, so dass ich die nächsten Schritte erstmal mit Logseq machen werde. Eventuell werde ich später über die weitere Erfahrungen berichten.

Nutzt ihr auch Obsidian, Logseq, Roam oder etwas ähnliches? Wie sind eure Erfahrungen und wie setzt ihr die Software ein?