Ich bin Opfer staatlichen Hackings

Heute morgen öffnete ich mein Postfach und fand eine E-Mail von Twitter vor. Darin stand, dass ich vermutlich Opfer eines staatlichen Hackerangriffs wurde.

Rein vorsorglich möchten wir Sie darüber informieren, dass Ihr Account zu einer kleinen Gruppe von Accounts gehört, die Ziel eines staatlich motivierten Hackerangriffs geworden sein könnte. Das bedeutet, dass die Hacker möglicherweise mit einer Regierung in Verbindung stehen. Wir vermuten, dass Daten und Informationen wie zum Beispiel Email-Adressen, IP-Adressen und Telefonnummern ausspioniert werden sollten.

Zunächst ging ich von Spam aus. Aber die ganze E-Mail war in gutem Deutsch verfasst. Auch die Header der Mail legten nahe, dass der Absender wirklich Twitter war.

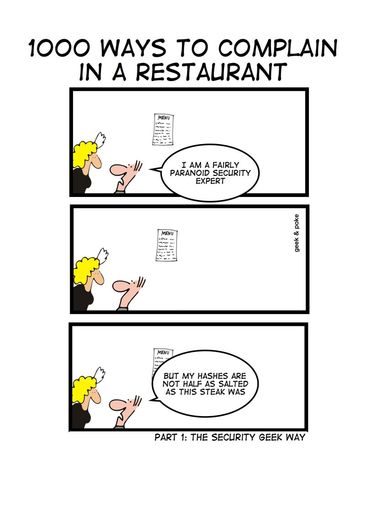

Dann setzt Überraschung und Schock ein. Warum sollte ich Ziel eines Hackingangriffs sein und was kann ein Angreifer erkennen? Um die erste Teilfrage beantworten zu können, müsste man wissen, welcher Staat dahinter steckt. Die zweite ist schon leichter zu beantworten. Die E-Mail-Adresse, die ich für die Anmeldung bei Twitter und zur Kommunikation benutze, ist twitter@ (plus meine Domain natürlich). IP-Adressen sollten jeweils Tor-Exitknoten sein. Allerdings hatte die Twitter-App kürzlich Schluckauf. Daher sind dort vermutlich, ein paar Nicht-Tor-URLs zu finden. Ja, OPSEC ist eben schwer. ![]() Telefonnummer müsste keine zu finden sein. Denn bisher habe ich es geschafft, nie eine Nummer angeben zu müssen.

Telefonnummer müsste keine zu finden sein. Denn bisher habe ich es geschafft, nie eine Nummer angeben zu müssen.

Ich werde das Mal im Auge behalten und ein Update bringen, wenn es etwas Neues gibt. Auf Twitter fand ich bisher 10

Update: Laut der Meldung bei der Frankfurter Rundschau bestätigte Twitter nochmals die Echtheit der E-Mail. Sie sagte, dass sie den Vorfall aktiv untersuchen und machten ansonsten keine weiteren Angaben dazu.

- TheVerge: Twitter users targeted by state-sponsored attackers

- Motherboard: Twitter Told a Bunch of Users They May Be Targets of a ‘State Sponsored Attack’

- Annalist: Post von Twitter: Du wirst staatlich gehackt

- Frankfurter Rundschau: #StateSponsoredActors: Twitter warnt vor “staatlich motiviertem Hackerangriff”

- Spiegel Online: E-Mail-Benachrichtigung: Twitter warnt Nutzer gezielt vor Hackerangriff

- Zeitleiste der Tweets bei Twitter