Wie man

unschwer erkennen kann, will ich mich demnächst in Richtung Nordamerika auf den Weg machen. Neben dem obligatorischen Sightseeing wollte ich dort auch in einer Unibibliothek ein wenig in den Büchern stöbern. Keiner der dortigen Studenten konnte mir allerdings sagen, ob der Zugang frei ist oder ob man irgendwelche Ausweise braucht. Also schreib ich die Bibliothek an und frage, ob es möglich ist, in der mathematischen Bibliothek dort Bücher zu lesen. Die Antwort lautete dann, grundsätzlich ist das kein Problem. Ich soll mich nur vorher entscheiden, in welche der 15 Bibliotheken ich will. Soll ich jetzt noch erzählen, dass die Mathebibliothek ungefähr die Größe der hiesigen “normalen” Unibibliothek hat ...?

You live in the Toronto area and want to do a keysigning? Well, here you go:

I’ll meet with some other guys

If you want to join, please come and bring your printed fingerprint and a passport. A pen would also be very helpful.

A description can also be found at

Biglumber.

I’m looking forward to see you there.

Wer bei mir immer mal reinschaut, wird

gelesen haben, dass die

NIST plant, die Unterstützung für SHA auslaufen zu lassen. Spätestens seitdem

SHA auch einen Knacks hat, sollte man sich nach anderen Algorithmen umschauen. Ende Oktober, genauer vom 2005-10-30 bis 2005-11-01, hält die NIST einen

Cryptographic Hash Workshop. Sie bitten um öffentliche Mitarbeit und wollen u.a. herausfinden, wie der Status der derzeitig akzeptierten Hashalgorithmen SHA-256 und SHA-512 ist und auch welchen möglichen Ersatz es gibt.

Mittlerweile hat Prof. Xiaoyun Wang das

Papier zu den SHA-Attacken auch online gestellt. Interessierte Leser können die Angriffe dort genauer nachlesen. (Ich hoffe, ich habe mal Zeit, um das auch zu tun ...)

Weiterhin gibt es auch im

New Scientist einen netten Artikel mit dem Titel “

Hashing exploit threatens digital security”.

Die Gesellschaft

Reporter ohne Grenzen hat in Zusammenarbeit mit der

Deutschen Welle kürzlich 60 Blogs ausgesucht, deren Thema die Redefreiheit ist und

bat die Nutzer um Abstimmung. Im

Ergebnis dieser Abstimmung wurde das deutsche Blog

Netzpolitik zum Gewinner im Bereich “International” gewählt. Herzlichen Glückwunsch von meiner Seite!

Mika testet gerade eine neue, kleine Version von

grml. Es soll auf eine Business-Card-CD (ca. 50 MB) passen. Für

Betatester gibt es jetzt schon mal einen Preview. Wenn du es ausprobieren möchtest,

melde dich als Betatester an und schicke fleißig Bugreports.

Heise berichtete vor kurzem über eine

Möglichkeit, einen Windows-Bluescreen zu erzeugen. Wenn er einen Imagetag mit großer Breite und Höhe vorfindet, allokiert er einfach erstmal Speicher. Irgendwann ist der dann verbraucht und der Bluescreen erscheint. Dies klappt nur mit neueren Firefox- und Operaversionen nicht. Der

genaue Fehlerbericht findet sich auf Full Disclosure.

Educated Guesswork entdeckte nun, wie man den Firefox in eine Endlosschleife schicken kann:

Er wollte die Seite

www2006.org besuchen und sein Firefox verfing sich in einer Endlosschleife. Nur warum? Er stellte fest, dass es keine IP-Adresse für die Seite gab. Also nahm der Firefox an, dass er sich vertippt hat und hängte ein www. an die Anfrage an. Doch

www.www2006.org ist eine Umleitung auf

www2006.org. Schon hat man eine schicke Schleife.

Die ganze Story findet sich bei

How to make Firefox infinite loop.

Wie ich jetzt bei

Flo las, findet die What the Hack nun engültig statt. Die

News verraten, dass man sich geeinigt hat. Nun kann das Event starten.

Bruce Schneier hat in seinem Blog über Trends bei Attacken im Jahr 2004 und seine Erwartungen für dieses Jahr geschrieben. Die Analysten seiner Firma untersuchten im letzten Jahr 648.000 Tickets. Dabei waren es in der Mehrzahl der Fälle (41 %) nichtauthorisierte Aktivitäten. Weiterhin gab es 26% unauthorisierte Zugriffe und 21% Scanversuche. Immerhin noch 9% der Vorfälle gingen auf Denial-of-Service zurück.

Schneier erwartet für dieses Jahr weiterhin steigende Anzahlen für Viren und Würmer. Dabei sollen sich seiner Meinung nach auch gezielte Angriffe vermehren. Die Ziele werden vorher unter Zuhilfenahme einer dritten Partei, z.B. Google, ermittelt und dann angegriffen. Auch die Kriminalisierung, die bereits in den letzten Jahren zu beobachten war, setzt sich fort. Cracker verkaufen Sicherheitslücken an Kriminelle. Diese brechen dann mit diesem Wissen in Computersysteme ein. Alles in allem werden die Angriffe wohl mehr und immer komplexer werden. Einzig beruhigend ist da nur sein Schluss:

The Internet is still a dangerous place, but we don’t foresee people or companies abandoning it. The economic and social reasons for using the Internet are still far too compelling.

Der gesamte Essay kann als

PDF heruntergeladen werden.

Wie ich hier schonmal

geschrieben hatte, mache ich dieses Semester einen Arabischkurs. Wie ich nun feststellen musste, sind auch da

DAUs bekannt:

Nur das es hier “Licht” bedeutet.

In meinem letzten Artikel schrieb ich, eher scherzhaft, wo denn Kris’ Knoten ist. Jetzt sehe ich, dass er

mit aufgeführt ist.

Vielen Dank, Kristian!

Kristian Köhntopp hat einen guten Artikel zu

Onionrouting, speziell Tor verfasst. Man gewinnt einen guten Einblick und wer mehr wissen will, kann sich dann meinen

Schrieb durchlesen.

Eigentlich fehlt jetzt nur noch der von Kris betriebene Exitknoten ...

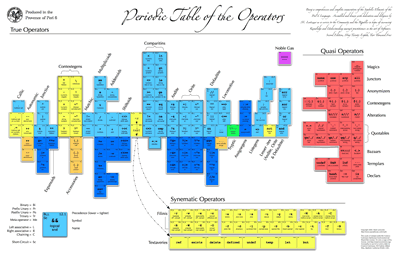

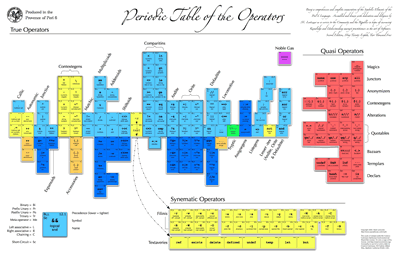

Beim

make:Blog fand ich heute einen netten Hinweis auf das Periodensystem der Perloperatoren:

Ihr könnt es

herunterladen oder auch bei

Cafepress kaufen.

Die Seite über

Mythen und Missverständnisse beim

MI5 behauptet, dass 53% der Beschäftigten unter 30 Jahre sind. Wenn man aber stattdessen

Working in the security service liest, wird dort behauptet, dass 53%

unter 40 sind. Was ist nun richtig? Oder haben die etwa keine 30-40jährigen?

In diversen Nachrichtendiensten war zu lesen, dass eine neue

Version des Browsers Firefox vor der Tür steht. Dieser hat nun auch die Unterstützung für SOCKS5-Anfragen mit DNS-Namen. Bisher war dies ein Problem, da zunächst eine DNS-Abfrage gemacht wurde und erst dann der Verkehr über den SOCKS-Proxy geschickt wurde. Gerade für die Nutzung eines Anonymierungsdiensten benötigte man noch zusätzlich

Privoxy, um dem Problem aus dem Weg zu gehen.

Um die Unterstützung zu aktivieren, wählt man

Edit --> Preferences --> General --> Connection Settings und gibt in dem Feld

SOCKS Host 127.0.0.1 oder

localhost ein. Als Port muss 9050 eingegeben werden. Danach musst du

about:config in die Adresszeile eintippen (Dort, wo normalerweise die URL steht.) und gibst in die Filterzeile

socks_remote_dns ein. Unten erscheint dann eine Zeile und mit einem Doppelklick kannst du den Wert auf

true ändern. Danach bist du fertig und kannst Tor wie gewohnt nutzen.

Denke immer daran, dass damit eventuell Informationen wie der User-Agent oder anderes wieder sichtbar werden. Du musst dich selbst darum kümmern, diese zu entfernen.

Anleitung auf englisch:

http://www.imperialviolet.org/deerpark.html

Jetzt sind wir schon Terroristen:

Nur das es hier “Licht” bedeutet.

Nur das es hier “Licht” bedeutet.  Ihr könnt es

Ihr könnt es