Artikel mit Tag plugin + tag + hash

Verwandte Tags

Keine verwandten Tags gefunden.

Im Hintergrund tut Serendipity oder kurz S9Y seinen Dienst. Vor mehr als sieben Jahren stieg ich von Wordpress auf die Software um. Die Software tut im wesentlichen ihren Dienst. Außer, wenn wie heute, ein Plugin merkwürdige Sachen macht.

Ich hatte bis heute abend das Autosave-Plugin installiert. Das speichert die Einträge zwischen und soll eigentlich vor Datenverlust schützen. Bei mir sorgte es dafür, dass die Rezension mehrfach verschwand. Der Grund war, dass ich auf Speichern im Artikelfenster drückte und das Fenster offen liess. Das Plugin wollte einfach alte Werte speichern und löschte so den Beitrag.

Seit dem Jahreswechsel bereitet mir nicht die Blogsoftware Kopfschmerzen, sondern der Spam der eintrudelt. Anfangs hatte ich den Spamschutz aktiviert, den S9Y von Haus aus mitbringt. Dazu setzte ich ein paar Worte auf die Blacklist. Das reichte aus. Nebenan im Datenkanal habe ich noch das Bayes-Plugin im Einsatz. Das wurde von Beginn an angelernt und verrichtet gute Dienste.

Das S9Y Infocamp hat sich nun dem Thema Spamschutz bei S9Y angenommen. In dem Podcast besprechen sie verschiedene Mechanismen. Dabei kommt die Rede auf die SpamBee. Die arbeitet unter anderem mit versteckten CAPTCHAs. Die vier Podcaster sind voll das Lobes. Ich habe den Podcast glücklicherweise zur rechten Zeit gehört. Denn direkt nachdem ich die Biene hier installierte, traf das Blog eine Spamwelle. Von den Lesern hat das vermutlich niemand bemerkt. Die Spambiene hat den Spam wirklich sehr gut abgefangen. Wer also da draußen mit Spam bei S9Y zu kämpfen hat, sollte unbedingt SpamBee probieren. Vermutlich bringt das Plugin Linderung.

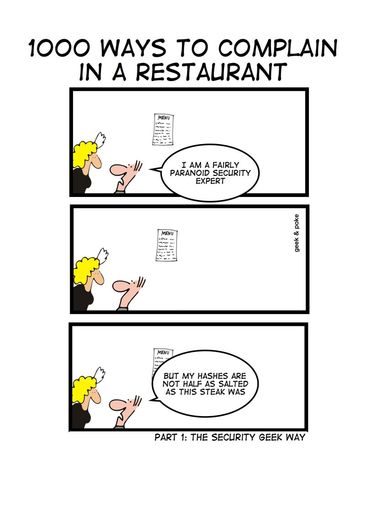

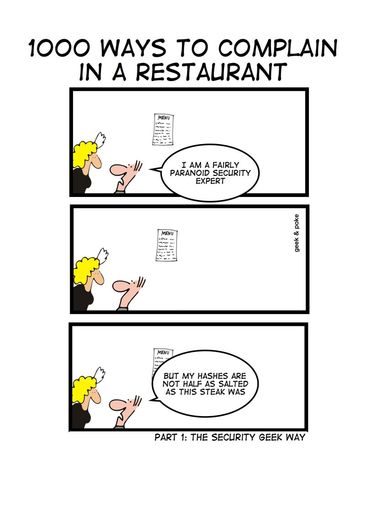

Geek and Poke beschreibt sehr schön, wie sich ein Security-Geek in einem Restaurant beschweren kann:

Das National Institute of Standards and Technology (NIST) gab heute bekannt, wer den SHA-3-Wettbewerb gewonnen hat: Keccak. Der Algorithmus wird nun die neue Empfehlung für einen kryptografischen Hash. Er stammt von den Forschern Guido Bertoni, Joan Daemen, Michaël Peeters und Gilles Van Assch. Besonders erwähnenswert ist Daemen. Denn er war schon für den Verschlüsselungsalgorithmus AES zuständig, der vor mehr als zehn Jahren standardisiert wurde.

Die bisher oft genutzten Algorithmen benutzen das so genannte Merkle-Damgård-Verfahren. Keccak geht einen neuen Weg (cryptographic sponge). Das erinnert mich ein wenig an AES. Denn auch damals kamen die Standardisierer von dem Feisteldesign ab.

Daniel Bernstein hat Benchmarks für verschiedene Algorithmen auf verschiedenen Plattformen gemacht. Nach der Seite ist beispielsweise BLAKE wesentlich schneller als Keccak. Im Allgemeinen scheint SHA-3 in Hardware gegossen schneller als SHA-2 zu sein. Aber die Softwarevariante ist wesentlich langsamer. Mal sehen, was die nächsten Tage ergeben. Aber momentan kann man wohl Bruce Schneier recht geben, der mal sagte, dass niemand SHA-3 nutzen wird. Nichtsdestotrotz: Alles Gute zur Wahl.

Zwischen den Feiertagen werden ja gern mal unausgegorene Ideen in die Welt hinaus geblasen. So fühlt sich die Meldung an, die bei

ZEIT Online zu lesen war:

Kinderporno-Fahndung bei allen Internetnutzern. Kai Biermann schreibt dort, dass die Initiative White IT die Internetanbieter dazu bringen will, selbst auf die Suche nach Mißbrauchsbildern gehen soll. Dazu gibt es eine Datenbank, in der alle Bilder vermerkt sind und zu jedem Bild existiert eine Prüfsumme (Hash). Der Internetanbieter berechnet seinerseits die Prüfsumme von Bildern aus dem Datenstrom seiner Kunden. Falls es eine Übereinstimmung mit dem Eintrag in der Datenbank gibt, so schlägt die Software Alarm.

Doch wie sinnvoll ist eine derartige Idee? Oberflächlich betrachtet klingt das vielversprechend. Aber schaut euch mal die vier Bilder unten an. Entdeckt ihr einen Unterschied?

>

>

Die Prüfsummen (SHA-224) der Dateien sind 7fab23221b7a000ec0ab18431d58e2e58c16e3093bbf54084f22e802, c33230b4341d8b1f08a90382e27a145dff1d8208b5c25195674ee2e8, 69ff77157382503ae68d1cf4354034b640c7593465e383a0db51df9b und 87426dcee42ceb7f507eac515f5620bcb359364405a0abbd240364d8. Also rein technisch sind diese verschieden. Der Screenshot wurde in verschiedenen Formaten gespeichert und mit unterschiedlichen Qualitätsstufen. Wenn man das Spiel weitertreibt, könnten mehrere tausend (eventuell sogar Millionen) Varianten des Bildes angefertigt werden, die alle gleich aussehen, aber unterschiedliche Prüfsummen besitzen. Das Prüfprogramm müsste eben alle diese Varianten kennen oder die Änderungen intelligent erkennen.

Aber selbst im letztgenannten Falle bieten sich derartig viele Möglichkeiten, dass Erkennungsprogramm zu umgehen, das die Idee besser schnell wieder beerdigt gehört. Denn während bei der Vorratsdatenspeicherung „nur“ auf die Verbindungsdaten zugegriffen wurde, schauen hier beliebige Internetanbieter direkt in die Inhalte der Kommunikation hinein. Der Plan geht also wieder einen Schritt weiter in Richtung Vollüberwachung.

Ein Add-On für den Firefox, welches 4 von 5 Sternen hat und von mehr als sieben Millionen Nutzer installiert wurde, sollte doch halbwegs vertrauenswürdig sein. Zumindest legt Linus’ Law diese Erkenntnis nahe. Das Add-On Ant Video Downloader straft diese Annahme nun Lügen.

Der Ant Video Downloader soll Videos von Youtube, Facebook und vielen anderen Seiten auf einfache Weise herunterladen. Daneben hat die Software noch einen anderen Zweck. Sie sammelt Daten über jede Seite, die der Benutzer besucht. Dazu wird eine eindeutige Nummer, die so genannte Ant-UID, angelegt. Wenn eine Webseite aufgerufen wird, sendet Ant eine zweite Anfrage mit eben dieser Nummer, der URL der aufgerufenen Seite sowie der Browserkennung an die Adresse rpc.ant.com. Somit kommt dort jeder Seitenaufruf (also auch interne URLs im privaten Netzwerk) an, den ihr jemals gemacht habt. Damit aber noch nicht genug. Bei der Deinstallation der Software wird die Informationen mit der eindeutigen Nummer, der Ant-UID, behalten. Wenn ihr die Software später neu installiert, wird genau dieselbe Nummer wieder verwendet. Das ist also eine massive Verletzung der Privatsphäre der Nutzer.

Wie ein Witz klingt da die Privacy Policy von Ant.com:

As a responsible member of the community of website owners, Ant.com solutions (Here in after Ant.com) takes the privacy and security of its users with the highest regard.

Insgesamt finde ich in der Policy keinen Hinweis auf diese Spionagemaßnahme. Glücklicherweise haben die Betreiber der Add-On-Seite die Notbremse gezogen. Zunächst wurde der Download der Software komplett deaktiviert und jetzt ist diese als experimentell gekennzeichnet. Damit sollten nur erfahrenere Nutzer diese installieren können.

Das Beispiel zeigt mal wieder, das man sich offensichtlich auf keine Software verlassen kann und insbesondere das die Warnungen bezüglich der Add-Ons sehr ernst zu nehmen sind.

via InterWeb Task Force und The Register

Jetzt ist es endlich soweit. Die letzte Runde im Wettbewerb um

einen neuen Hash-Standard wurde eingeläutet. Fünf Kandidaten gehen in

die letzte Runde:

Bis zum Januar nächsten Jahres besteht nochmals die Möglichkeit,

die Hashes zu verbessern. Dann gibt es wieder Konferenzen und

schließlich steht dann bald die Wahl einer neuen Hashfunktion vor der Tür.

“Hä?”, werden jetzt einige denken, “was soll denn das?” Der US-Präsident wurde doch schon gewählt und die nächsten Wahlen sind noch ein paar Jahre hin. Beim Klicken durch das Blog stieß ich auf den alten Beitrag Der nächste US-Präsident wird

. Demnach hatten drei Wissenschaftler den Ausgang der Wahl errechnet und die Hash-Summe der PDF-Datei veröffentlicht. Die Datei Jeb Bush.pdf sagt Jeb Bush als nächsten Präsident voraus und hat die vorab angekündigte Hash-Summe. “Moment mal”, sagt ihr zurecht, “es ist doch Obama und kein Bush mehr.” Es gibt auf der Webseite des Projektes auch eine PDF-Datei, die Barrack Obama als Präsidenten verkündet. Genauso werden Paris Hilton, John McCain und andere genannt. Alle Dateien haben die korrekte Hash-Summe. Letztlich soll die Aktion wirksam auf die Schwächen von MD5 hinweisen. Die Forscher schreiben ganz klar:

MD5 should no longer be used as a fingerprint function for electronic documents.

Gerade auf der PETS gehört:

For people who don’t know what a distributed hash table is: It is just a distributed hash table.

Großes Gelächter.

Beim gestrigen Grillen der LUG Jena kam die Frage auf, welche Plugins ich für den Firefox nutze. Mir wollten zu dem Zeitpunkt nicht alle einfallen und so liefere ich die Liste hier nach:

- CookieCuller

- Mit CookieCuller kann ich selektiv Cookies vor dem Löschen schützen. Alle anderen angelegten Cookies werden beim Beenden des Browsers immer gelöscht.

- DOM Inspector

- Zum Betrachten des Document Object Model einer Seite

- Download Manager Tweak

- Das ist eine Anpassung an den eingebauten Download-Manager. Insbesondere mag ich hier, dass sich dieser in einem neuen Reiter öffnet.

- Fasterfox

- Das ist zur Verbesserung der Geschwindigkeit des Firefox.

- Flashblock

- Eine Plugin, welches Flash auf Webseiten blockiert. Dies ist zusätzlich zu NoScript, siehe unten, installiert.

- FoxyProxy

- Ein Plugin zum Verwalten von Proxys. Damit kann ich nach regulären Ausdrücken oder Wildcards festlegen, für welche URL welcher Proxy benutzt wird. Gerade wenn ich I2P, Tor und anderes nutze, finde ich das ganz sinnvoll.

- It’s all text

- Damit kann ich einen Texteditor festlegen. Dieser kann gestartet werden, wenn ich Textfelder bearbeite. Gerade wenn man viel bei Wikipedia oder anderen schreibt, ist das recht nützlich.

- LinkChecker

- prüft die Links einer Webseite und markiert diese entsprechend der HTTP-Statuscodes.

- NoScript

- NoScript erlaubt es, JavaScript und anderes spezifisch pro URL zu aktivieren oder zu deaktivieren. Das Plugin nutze ich sehr häufig und finde es auch sehr mächtig.

- ScrapBook

- Das Plugin ist nützlich, um Webseiten zu archivieren. Eine archivierte Webseite sieht immer so aus, wie sie gespeichert wurde. Das eignet sich recht gut zum offline-Lesen.

- Tab Mix Plus

- Ändert das Standardverhalten der Reiter im Firefox und hat eine Vielzahl an möglichen Einstellungen.

- Torbutton

- Torbutton schaltet einen Proxy mit einem Klick an oder aus. Die Entwicklerversion bietet noch an, beim Umschalten Cookies, History etc. zu löschen.

Das ist in etwa das, was ich auf verschiedenen Rechner fand. Einige der Erweiterungen nutze ich immer. Andere sind nur Überbleibsel,

Bei der Runde tauchte dann noch die Frage auf, ob es ein Plugin gibt, welches nach einer vorzugebenden Frist die privaten Daten löscht. Ich fand hier nur SecureBrowse, was in etwa in die Richtung geht. Jedoch scheint dort alles fest vorgegeben zu sein. Kennt jemand noch andere, besser Erweiterungen?

Gerade auf einer Mailingliste gelesen:

Ich mußte soeben am Telefon auf die Frage antworten, ob die Linux-Tage am Sonnabend und Sonntag, oder am 1. und 2. März stattfinden.

Ich habe heute das Eventplugin Tagging of entries installiert und werde fortan die Artikel taggen. Dadurch seht ihr nach einer Zeit am Ende jeden Artikels eine Liste anderer, die mit diesem in Verbindung stehen. So könnt ihr vielleicht weitere interessante Beiträge in diesem Blog finden.