Stellt euch vor, ihr sitzt gerade in einer wichtigen Präsentation. Die Geschäftsführer und Strategen sitzen zusammen und beraten die neue Strategie für das Internet. Zentraler Bestandteil ist die neue Seite Powerportal.firma. Der Vortragende öffnet seinen Browser und gibt die URL ein: http://www.po. Da er den Firefox 3.x verwendet, erscheint nach der Eingabe eine Liste der oft angesurften Seiten. Bei ihm steht auf der Liste www.pornoseiten.foo, www.porno4all.cem usw. und sorgt bei den Teilnehmern für einiges Schmunzeln. Diese oder ähnliche Situationen scheinen sich recht oft zu passieren. Daher gibt es eine immer größere Schicht an Nutzern, die einen Porno-kompatiblen Browser verwenden.

Das Mozilla-Projekt stellte vor kurzem fest, dass viele noch die Version 2 ihres Browsers nutzen und wissen, warum dies so ist. Etwa ein Viertel nannte als Grund die oben beschriebene so genannte Location Bar. PC Pro vermutet die obige Situation als Hauptgrund. Was kann der ungeübte Pornogucker tun, wenn er Firefox 3 haben will und seine Linkliste nicht allen “weitergeben” will? Die praktikabelste Lösung ist aus meiner Sicht ein eigenes Profil. Das bedeutet, es gibt für “privates Surfen” ein Profil und für Firmenbelange ein zweites. Weiterhin bietet die allerletzte Firefoxversion Optionen, um dem Problem zu begegnen. Aber ihr könnt natürlich auch weiter Firefox 2 als Pornobrowser nehmen.

via Pressetext: Pornolinks: Hemmschuh für Browserupgrade

Du spielst gern Computerspiele und ärgerst dich über die Diskussion zu Killerspielen? Du findest, dass diese Killerspiele alle verboten gehören, denn sie machen unsere Jugend kaputt? Dann komm und diskutiere. Am Donnerstag, dem 23. Juli, treffen sich Malte Spitz (Mitglied im Bundesvorstand der Grünen), Christina Schumann (wiss. Mitarbeiterin am Lahrstuhl für Empirische Medienforschung/Politische Kommunikation der TU Ilmenau) und Steffen Nollenberger (Suchthilfe Thüringen) zusammen mit euch um das Thema Terrorausbildung oder Freizeitspaß? Computerspiele in der Diskussion zu diskutieren. Ab 17 Uhr könnt ihr im Ricarda-Huch-Haus (Löbderstr. 7) selber spielen und ab ca. 18 Uhr beginnt die Diskussion.

via Ereignisblick und diverse Spam-Mails von Co.

Nun sind sie wieder vorbei, die Chemnitzer Linux-Tage. Zwei Tage als Linux-Familienfest.

Wie schon im letzten Jahr hatte ich auch dieses Jahr den Aufruf zum Einreichen von Vorträgen verpasst. Daher kam ich hauptsächlich als Besucher. Einige der Vorträge klangen recht interessant und so wollte ich die Zeit nutzen, um mir diese anzuhören und Ideen zu sammeln. Doch wie so oft kam alles ganz anders. Ich hielt mich sehr häufig außerhalb der Räume auf, traf eine Menge nette Leute und unterhielt mich über verschiedene Themen. Doch natürlich besuchte ich auch Vorträge (wenn auch meist nur zur Hälfte  ):

):

- Notensatz mit Lilypond für den Hobbymusiker

- Kurz nach meinem Eintreffen in Chemnitz hüpfte ich in diesem Vortrag. David Kastrup stellte das Notensatzsystem Lilypond vor. Das erste Beeindruckende war, dass Emacs auch PDF-Dokumente zeigen kann und zwar inline. David meinte später, dass das mit der aktuellen CVS-Variante (Emacs23) geht. Das PDF zeigte Noten zu Kalinka an und David spielte diese live auf seinem Akkordeon. Der Vortrag wurde immer mal wieder durch solche netten Einlagen unterbrochen. Auf diese Weise war er recht kurzweilig, auch wenn ich über Lilypond nahezu nichts lernte.

- Die Telematik im Gesundheitswesen: Was läuft auf Linux in der Arztpraxis?

- Ich erwartete von dem Vortrag ein paar Aussagen zu Linux in der Arztpraxis allgemein und eine Diskussion von Vor-/Nachteilen. Die Vortragende erzählte jedoch (zu) viele Details zur elektronischen Gesundheitskarte. So fasste ich recht schnell den Entschluss, die Räume wieder zu verlassen.

- I2P - anonymous low latency mix network

- Der Vortrag zu I2P interessierte mich natürlich besonders, u.a. deswegen weil ich mit dem Gedanken gespielt hatte, selbst einen zu dem Thema einzureichen. Lars gab einen kurzen Einblick in die Software und die Funktionsweise. Leider war die Zeit zu knapp bemessen, um auf mehr Details einzugehen oder ein praktisches Beispiel zu zeigen. Dennoch waren viele Zuhörer interessiert. Vielleicht konnte so der eine oder andere Nutzer gewonnen werden.

- Die Rechtsprechung des Bundesverfassungsgerichts zum Datenschutz: Online-Durchsuchung, Vorratsdatenspeicherung etc.

- Johannes Lichdi gab einen Überblick zu den Aufgaben des Bundesverfassungsgerichtes und zeigte anhand der in den letzten Jahren gefällten Entscheidungen, dass das Gericht keineswegs immer Gesetze kippt, sondern vielmehr die Anwendung verfassungsgemäß auslegt und anderweitig minimal eingreift. Sein Fazit war, dass wir das Bundesverfassungsgericht unbedingt zum Schutz der Grundrechte brauchen und auch selbst viel tun müssen. Als kleines Detail am Rande wurde die Broschüre

Meine Daten gehören mir! Datenschutz im Alltag

(lokale Kopie, PDF, 1,2MB) verteilt. Seite 6 verweist auf mein Buch Anonym im Netz

.

- Git verstehen und nutzen

- Nachmittags wollte ich mir diesen Vortrag noch anhören und hoffte,

etwas Neues zu git zu erfahren. Der

Vortragende glänzte mit fast 80 Folien, welche im wesentlichen

das Tutorial zu git beinhalteten. Hier wäre weniger mehr

gewesen. Auf alle Fälle entstand durch den Vortrag bei mir der Plan,

selbst einen Workshop oder Vortrag dazu zu machen. Die grundlegenden

Ideen zum Ablauf des Ganzen habe ich auch schon im Kopf. Jetzt muss

ich nur noch die nächste Linux-Veranstaltung abwarten ...

- Quo vadis MySQL?

- Wieder ein Vortrag, zu dem ich leider viel zu spät kam. Erkan

Yanar gab einen guten Überblick zum MySQL-Universum. Ich würde mich

sehr freuen, wenn den Vortrag später als Audio zum Nachhören gäbe.

- Analyse und Visualisierung von Daten mit R

- Leider war für mich auch dieser Vortrag ein Fehlschlag. Viele

Folien und wenig Inhalt. Der Vortragende las viele Funktionen von

GNU R vor und am Schluss gab es eine Demo. Diese Übersicht an

Funktionen lässt sich auch von der Einführung zu R oder weitergehender Dokumentation gewinnen. Bei

der Demo wiederum wurden verschiedene Befehle aufgerufen, ohne dass

klar war, was da gemacht wird. Mir wäre lieber gewesen, wenn der

Vortragende nach der Einführung kurz erwähnt hätte, dass

beispielsweise sämtliche klassischen statistischen Funktionen in

GNU R abgedeckt sind (Falls es welche gibt, Ausnahmen

nennen). In einer Demo hätte ich mir dann ein kleines Beispiel

gewünscht, wo kurz die Datenbasis erwähnt wird und dann später der

Vortragende anhand einzelner Befehle die Funktionsweise erklärt. In

dem Vortrag habe ich leider nichts von dem Programm

mitgenommen. Weder wurde mein Interesse geweckt noch war ich

abgestossen.

- Verteiltes

Suchen – Ein aktueller Überblick

- Der letzte Vortrag bei den Chemnitzer Linux-Tagen handelte vom

verteilten Suchen. Daniel Gultsch gab einen kurzen Überblick in das

Suchen allgemein und stellte später einzelne Projekte (YaCy, Lucene, Wikia und weitere)

vor. Dabei kam für mich heraus, dass nur YaCy eine verteilte

Suchmaschine ist. Die meisten anderen Projekte decken nur

Teilaspekte des Suchens ab. Dennoch scheint YaCy nichts für den

normalen Desktop zu sein. Zum einen benötigt das Programm Unmengen

an RAM (unter 512MB geht nichts), CPU und anderen

Systemressourcen. Zum anderen gibt es nach Aussagen des Vortragenden

keine Maßnahmen gegen das Abschalten eines Peers. Der Vortrag selbst

gefiel mir gut. Jedoch glänzten die Folien durch

Rechtschreibfehler. Würden die Chemnitzer Linux-Tage Preise für

Fehler auf Folien verleihen, hätten diese den ersten Platz

sicher. Das fand ich sehr schade, da es mich vom Vortrag ablenkte.

Bei vielen anderen Vorträgen hoffe ich, dass es später die Folien

oder sogar die Audios gibt.

Am Samstagabend stand nun noch das Keysigning auf dem Programm. Ich

hatte vorher die nebenstehenden Hashwerte ausgedruckt. Das sollte

helfen, meine Stimme zu schonen und nicht alle Zahlen/Buchstaben

durch die Halle brüllen zu müssen. Danach gab ich eine kurze

Erklärung zum weiteren Ablauf und Sven bestand auf einem Gruppenfoto.

Schließlich hieß es Aufstellung nehmen. Wir hatten etwa

60 Teilnehmer mit fast 80 Schlüsseln. Ich machte den

Anfang und wanderte von Teilnehmer zu Teilnehmer. Der Marsch ging

sogar recht zügig. Denn viele hatte ich bereits unterschrieben. Auf

dem untenstehenden Foto seht ihr einen Blick in die Menge:

Mir haben die Chemnitzer Linux-Tage in diesem Jahr wieder sehr viel

Spass gemacht. Auch wenn die von mir gewählten Vorträge eher

Mittelmaß waren. Dafür entschädigt die nette Atmosphäre und die

perfekte Organisation. Für mich ist das wirklich wie ein

Familientreffen der Linuxfreunde und ich freue mich schon auf

nächstes Jahr.

Vor etwa einem Jahr schrieb ich über die Great

Zero Challenge. Bei dem Wettkampf bekam jeder Teilnehmer eine

Festplatte, deren Inhalte mit Nullen überschrieben waren. Derjenige,

der den Namen eines Ordners oder einer Datei auf der Platte auslesen

kann, gewinnt den Wettkampf. Bis heute gibt es keinen

Gewinner. Diejenigen, die sich im Usenet oder entsprechenden Webforen

rumtreiben, werden sich darüber sicher wundern. Denn es gibt immer

wieder Aussagen, dass solche Daten trivial wiederzugewinnen sind. Ein

Experte für Computerforensik hat sich jetzt dieser Tatsache

angenommen.Nach einem Artikel bei

Securityfocus fand er dabei heraus, dass es reicht, die Festplatte

einmal mit Zufallswerten zu überschreiben. Die

Wahrscheinlichkeit, ein Byte an korrekten Daten wieder zu gewinnen,

liegt bei unter einem Prozent. Die korrekte Rückgewinnung von vier

Bytes funktionierte nur in neun von einer Million Fällen.

In many instances, using a MFM (magnetic force

microscope) to determine the prior value written to the hard drive was

less successful than a simple coin toss.

Insofern besteht immer noch eine vage Möglickeit, den obigen Wettkampf zu gewinnen. Doch den meisten meienr Leser dürften die dazu notwendigen Arbeitsmittel nicht zur Verfügung stehen.

Update: Die Diskussion in der Newsgroup de.comp.security.misc Beweise für das Wiederherstellen “überschriebener” Daten hat weitere interessante Details zu dem Thema.

Jens’ BLOG schreib neulich von zwei Erweiterungen für den Firefox (Nice Firefox plugin (I) und Nice Firefox plugin (II)). Die erste, ShowIP, zeigt euch die IP-Adresse der gerade besuchten Seite. Wenn ihr dann mit der Maus auf die angezeigte IP klickt, werden noch diverse Informationen zu der IP-Adresse abgerufen. Die zweite Erweiterung, ASNumber, geht noch einen Schritt weiter. Hier seht ihr Information zu den autonomen Systemen (AS), also dem ISP der Webseiten. Beide Erweiterungen machen einen recht guten Eindruck und ich teste die mal ein wenig.

Die aktuelle Version lockt mir immer mal wieder ein WTF raus. Gerade war wieder so ein Moment.

Ich spielte ein wenig mit Schriftarten herum und versuchte, eine für mich optimale Schrift wie auch Schriftgröße zu finden. Dabei fiel mir auf, dass die JPG-Bilder auf einmal so pixelig aussehen. Auf der Seite mit den FoeBuD-Bussen sah das Logo unseres Bundeslandes recht unschön aus:

Ich hatte keinerlei Idee, warum dem so ist. Das Zurücksetzen der Schriftgröße bereinigte das Verhalten wieder. Ein Hinweis brachte mich dann auf die richtige Spur. Standardmäßig zoomt der Firefox Schriften und Bilder. Das Verhalten kann man über das Menü Ansicht --> Zoomen --> Nur Text zoomen. Nur warum ist Firefox der Meinung, Bilder zu zoomen, wenn ich einfach eine größere Schriftgröße haben will?

Weitere Gründe sind das Handling von SSL-Seiten. Ihr habt bestimmt schonmal die Meldung example.com verwendet ein ungültiges Sicherheitszertifikat.

gelesen. Es braucht vier Klicks bis man eine Ausnahme angelegt hat. Dabei werden die Ausnahmen standardmäßig auch noch permanent gespeichert, was man unter Umständen nicht immer will. Ich fand das Verhalten des alten Firefox in dieser Hinsicht wesentlich benutzerfreundlicher.

Weiter unter dem Punkt ist der gelbe Hintergrund von SSL-Seiten. Bisher war es so, dass SSL-Seiten eine gelbe URL-Zeile erzeugten. Mit der aktuellen Version ist da kein Unterschied (bis auf bereits reichlich kritisierte Ausnahmen) zu sehen. Hier hilft, die Variable browser.identity.ssl_domain_display zu ändern.

Das bringt mich dann gleich zu about:config. Habt ihr das schonmal aufgerufen? Da erwartet euch dann eine fette Warnung, die in etwa sagt, dass ihr jetzt alles kaputt macht. Ich bin ja der Meinung, dass Leute, die das aufrufen und dann auch was ändern, wissen was sie tun. Daher ist die Warnung aus meiner Sicht unnötig.

Ich bin gespannt, wann der Moment kommt, an dem die WTFs aufhören.

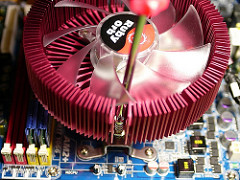

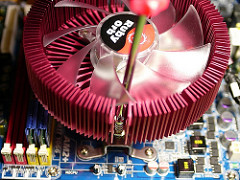

Der Titel verrät es. Ich habe neue Hardware und zwar für meinen Rechner. Mal wieder kündigte eine Festplatte ihren Tod an und nach kurzem Überlegen entschloss ich mich zu einem Upgrade.

Festplatten sind in meinem Rechner permanent ausfallgefährdet. Deren Lebenszeit liegt bei unter einem Jahr und das, obwohl ich diese nicht besonders beanspruche. Hier liegen momentan zwei kaputte Western Digital, eine Hitachi und eine Seagate (eher “Siegehtnicht”) sowie noch eine, bei der ich wegen des Herstellers nicht mehr sicher bin. Alles sind IDE-Platten. Jetzt steckt eine Hitachi SATA-Platte im Rechner. Ich bin gespannt, wie lange die halten wird.

Neben der Festplatte habe ich mir ein GB mehr RAM gegönnt und vor allem die CPU auf einen neuen Stand gebracht. Vorher war hier ein 1 GHz Athlon am Werkeln. Jetzt versucht sich ein Athlon64 Dual Core. Momentan bin ich noch dabei, Backups einzuspielen, Daten neu zu strukturieren und auch einige neue Software einzustellen. Daher habe ich noch nicht alles austesten können. Jedoch fühlt sich der Rechner wirklich schneller an.

Eine Herausforderung war die Montage des Lüfters. Die CPU sollte durch einen Thermaltake Ruby Orb gekühlt werden. Laut der Spezifikation versprach der Lüfter leise zu sein und dabei viel Luft durchzupusten. Als ich ihn dann in der Hand hielt, staunte ich nicht schlecht. Von der Größe her, sah es so aus, als ob man eher einen Hubschrauber antreiben kann.  Zum Einbau werden zwei Schellen in das Motherboard geschraubt. Darauf kommt dann der Lüfter. Die Schrauben am Lüfter, die auf die Schellen geschraubt werden, sind mit relativ starken Federn versehen. Da der Lüfter zusätzlich auf der mit Wärmeleitpaste versehenen CPU hin- und herrutscht, ist es sehr schwer, die Löcher zu treffen. Wenn ihr das Teil in eure Rechner verbauen wollt, empfehle ich, das zu zweit zu machen. Ich hätte mir einen dritten Arm oder eine helfende Hand gewünscht.

Zum Einbau werden zwei Schellen in das Motherboard geschraubt. Darauf kommt dann der Lüfter. Die Schrauben am Lüfter, die auf die Schellen geschraubt werden, sind mit relativ starken Federn versehen. Da der Lüfter zusätzlich auf der mit Wärmeleitpaste versehenen CPU hin- und herrutscht, ist es sehr schwer, die Löcher zu treffen. Wenn ihr das Teil in eure Rechner verbauen wollt, empfehle ich, das zu zweit zu machen. Ich hätte mir einen dritten Arm oder eine helfende Hand gewünscht.

Nach dem Anschalten fängt der Lüfter an, rot zu leuchten. Für Case-Modder ist der wohl auch geeignet. Und er ist ist wirklich leise. Mein Rechner läuft seit einiger Zeit mit einer Load von mehr als vier und beide CPU-Kerne sind beschäftigt. Vom Lüfter ist dennoch kaum etwas zu hören.

Momentan bin ich mit der Wahl der Hardware also recht zufrieden und hoffe, dass diese (inklusive der Festplatte) mich wieder ein paar Jahre aushält.

![]()