In den Kommentaren zur Videoüberwachung in Jena riet mir Gonzo mich mit dem Datenschutzbeauftragten des Landes in Verbindung zu setzen. Zu dem Zeitpunkt hatte ich das bereits getan und “interessante” Erfahrungen gesammelt.

Erfahrungsgemäß bieten die Datenschutzbeauftragten PGP-Schlüssel an und in der Tat fand ich auf der Kontaktseite einen zum “Download” und einen in “lesbarer” Form. Ich wähle den ersten und stutze als ich die URL sehe. Das Dokument heißt pgp_schluessel.doc und file bestätigt mir den Verdacht: pgp_schluessel.doc: Microsoft Word-Dokument. Na gut, es gibt ja noch den in lesbarer Form. Ich übergebe curl die URL und versuche das Ergebnis gleich zu GnuPG zu importieren. Doch auch hier erscheint eine Fehlermeldung. Ein Blick auf die lesbare Form enthüllt dann ein HTML-Dokument. Nachdem ich dann den Schlüssel manuell extahiert hatte, konnte ich auch meine E-Mail schreiben. Doch da hatte ich bereits einen Verdacht, wie die Antwort ausfallen würde ...

In der Tat erhielt ich nach ein paar Tagen die Antwort, dass man meine E-Mail (bzw. den Anhang) nicht öffnen könne. In den Headern der E-Mail stand etwas von Outlook und je nachdem welche Zusatzsoftware man verwendet, kann es Probleme mit den (an sich korrekt) verschlüsselten E-Mails geben. Also schickte ich die E-Mail nochmal und nutzte eine ältere Methode (Inline-Verschlüsselung), die von allen Programmen erkannt wird. Ihr dürft jetzt dreimal raten, wie die Antwort ausfiel.

Im Anschluss wandte ich mich an das ULD in Schleswig-Holstein und bekam von dort eine sehr detaillierte, ausführliche Antwort.

Habt ihr schonmal E-Mails mit der Reply-To-Adresse blablabla@donotreply.com bekommen? Nach den Worten von Securityfix scheint das bei amerikanischen Unternehmen üblich zu sein. Ein Unternehmen sendet eine E-Mail raus und möchte keine Antwort bekommen. Also nutzen sie halt als Returnadresse meinunternehmen@donotreply.com. Aber wie das nun mal mit Domainnamen so ist, gehört diese einer anderen Person. Chet Faliszek, der Eigentümer von donotreply.com, postet in seinem Blog They Told You Not To Reply

einige interessante E-Mails, die er erhielt. In einigen Fällen versucht er auch die Unternehmen zu warnen, nicht derartige Reply-To-Adressen zu verwenden und erhält merkwürdige Reaktionen:

I’ve had people yell at me, saying these e-mails are marked private and that I shouldn’t read them

Vielleicht sollten die Unternehmen lieber über ihre eigenen Methoden nachdenken.

Gerade ein Vim-Mapping angelegt:

map ,gm <ESC>ggfjdwxepagmx<ESC>

Das sieht wirklich nach Voodoo aus. Doch was macht es? Es wandelt die Zeile From: Jens Kubieziel <jens@kubieziel.de> in From: Jens Kubieziel <kubieziel@gmx.de> um. Wie es funktioniert? siehe unten

Continue reading "Vim-Voodoo"

Du hast ein Konto bei Google Mail? Du loggst dich immer per SSL ein? Du denkst, niemand sonst kann deine E-Mails lesen? Falsch!

Bereits im letzten Jahr zählte der Hack zu den Top 5. Dabei ist es im Allgemeinen so, dass man von der Webseite, bei der man sich einloggt, einen Session-Cookie bekommt. Ein Angreifer fängt diesen ab und kann nun selbst mit dem Account arbeiten. Eigentlich sollte die Verschlüsselung per SSL/TLS die Sachen geheim halten. Aber:

[...] The JavaScript code uses an XMLHttpRequest object to make HTTP requests in the background. These are also SSL encrypted by default - but they become unencrypted if SSL fails.

When you open your laptop and connect to a WiFi hotspot, it usually presents you with a login page, or a page that forces you to accept their terms and conditions. During this time, SSL will be blocked. Gmail will therefore backoff and attempt non-SSL connections. These also fail - but not before disclosing the cookie information that allow hackers to sidejack your account.

Dies schreibt Rober Graham in seinem Eintrag More SideJacking

. Mike Perry, einer der Entwickler von Torbutton, fand heraus, dass einzig der Cookie mit dem Namen GX zur Authentifizierung benötigt wird. Dieser wird unabhängig von vorhandener Verschlüsselung gesendet. Weiter lässt sich der Cookie durch einen CSRF-Angriff über eine beliebige Webseite abfragen. Daher ist es äußerst empfehlenswert, die Cookies direkt nach Beenden von Google Mail zu löschen.

Die Forscher haben Google Mail als Beispiel benutzt. Natürlich gibt es viele andere Webseiten da draußen bei denen ein ähnlicher Angriff genauso gut funktioniert.

via Wired Blog

Eine der größten Veranstaltungen zu GNU/Linux beginnt in etwas mehr als einem Monat: die Chemnitzer Linux-Tage. Dieses Mal wird am ersten Wochenende im März das zehnjährige Jubiläum begangen. Wie all die Jahre zuvor, gibt es eine Reihe interessanter Vorträge und Workshops. Nach dem erfolgreichen Test im letzten Jahr bieten die Organisatoren auch dieses Mal einen Workshop on demand an, d. h. wenn du gern einen Workshop zu einem bestimmten Thema hättest, meldest du diesen an und wenn sich ein Kundiger findet, hält er diesen mit dir. Ich habe im letzten Jahr einen solchen Workshop zu Tor geleitet. Er ist mir in guter Erinnerung geblieben, da ich mit wenigen Leuten detailliert auf deren Fragen eingehen konnte.

“Meine” Veranstaltung ist, wie fast jedes Jahr, das Keysigning. Falls noch nicht geschehen, solltet du dich anmelden, in dem du die KeyID oder den Schlüssel selbst an mich sendest. Ich nehme diesen dann mit in die Liste der Teilnehmer auf. Zum Keysigning bringst du dann einen Ausdruck der Liste, deinen Ausweis sowie einen Stift mit und folgst meinen Anweisungen. ,;-)

Ich wünsche euch viel Spass bei den Chemnitzer Linux-Tagen!

Die LUG Jena trifft sich an diesem Donnerstag, dem 2008-01-17, zum regelmäßigen Stammtisch. Neben verschiedenen Gesprächsthemen ist auch ein größeres Keysigning angesetzt. Falls du dich gerade in Jena befindest und dein Web of Trust erweitern willst, komm um 19:00 Uhr in die Quere No.1 und bring deinen Ausweis, einen Ausdruck deines Fingerprints sowie einen Stift mit.

Nachdem du I2p installiert und einige Webseiten besucht hast, wird es Zeit, E-Mails zu schreiben. Du musst dir hierfür einen Namen aussuchen und kannst dann mit anderen I2Pler kommunizieren. Weiterhin existiert auch ein Gateway, welches deine E-Mail-Adresse umschreibt. Somit kannst du auch mit der Außenwelt E-Mails austauschen.

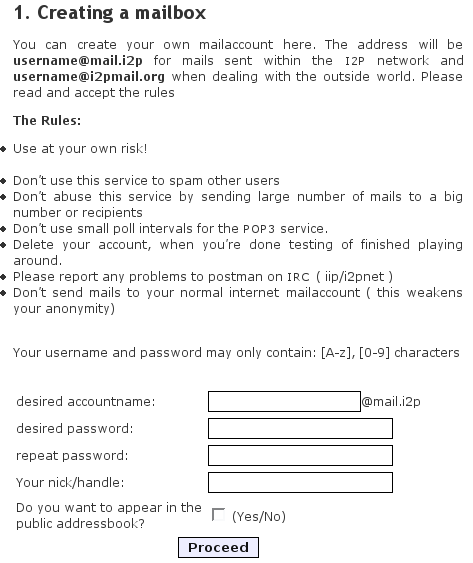

Deine E-Mail-Adresse hat die Form nutzername@mail.i2p. Um dir den Nutzernamen zu registrieren, besuche die Seite Postman.i2p. Dort gibt es ein Formular, in dem du deinen gewünschten Namen, Passwort sowie eventuell weitere Informationen angeben kannst.

Nachdem die Registrierung abgeschlossen ist, könnt ihr E-Mails senden und empfangen. Ein Weg ist, das mitgelieferte Webmail-Programm susimail zu nutzen. Nachdem ihr euch eingeloggt habt, seht ihr auf der Seite Buttons zum Versenden, Beantworten oder anderer Aufgaben. Du schreibst, wie gewohnt deine Nachrichten und versendest diese. Neue E-Mail wird automatisch angezeigt.

Nachrichten können sowohl an I2P-Adressen wie auch an externe Adressen versandt werden. Im letzteren Fall wird der Hostname von mail.i2p in i2pmail.org geändert. Dies erlaubt es, die E-Mail im Internet weiter zu versenden und der Empfänger kann auch wieder antworten. Im Falle der Antwort ändert das empfangende Gateway den Hostnamen wieder zurück.

Zu beachten ist dabei, dass die Anzahl der Empfänger auf 20 pro Tag beschränkt ist. Dies soll Spamming von I2P aus verhindern.

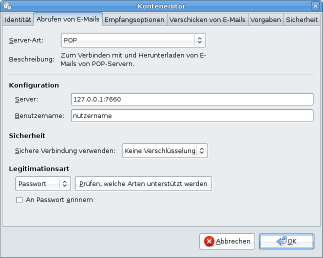

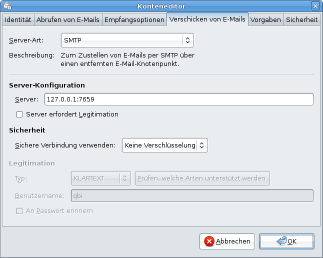

Natürlich kannst du auch ein richtiges E-Mail-Programm zum Senden und Versenden nutzen. Hierbei musst du aufpassen, dass das Programm nicht versehentlich mehr Informationen preisgibt, als du willst. Die Postman-Seite hat Informationen zu verschiedenen Mailern. I2P macht nach der Installation verschiedene Ports auf. Dazu gehören unter anderem 7659 und 7660. Dort lauscht ein SMTP- bzw. POP3-Prozess. Lege also in deinem E-Mail-Programm ein neues Konto an. Stelle das den POP3-Server auf die IP-Adresse 127.0.0.1 mit dem Port 7660 (überlicherweils als 127.0.0.1:7660 eingegeben) und den SMTP-Server auf 127.0.0.1 mit dem Port 7659 ein. Nun solltest du in der Lage sein, E-Mails mit dem Programm zu senden und zu empfangen.

Die zwei obigen Dialoge zeigen die Einstellungen von Evolution.

![]()