Hackerbuch

Ich habe ein Hackerbuch geschrieben. Wer also das hacken lernen will oder seine Hackerkünste verbessern will, sollte unbedingt “Anonym im Netz” kaufen. ![]()

Ich habe ein Hackerbuch geschrieben. Wer also das hacken lernen will oder seine Hackerkünste verbessern will, sollte unbedingt “Anonym im Netz” kaufen. ![]()

Wenn ein Hacker/Cracker in ein Computer- oder besser informationstechnisches System eindringt, dann

So oder so ähnlich lauten die gängigen Vorurteile. Doch stimmt das wirklich? Verizon hat kürzlich eine Studie veröffentlicht. Dort wurde anhand 500 Einrüche in Rechner innerhalb der letzten vier Jahre geprüft, ob denn das so stimmt.

Sie fanden heraus, dass die Mehrzahl der Vorfälle (85%) zufälliger Natur waren. Den Einbrechern war bis zum Einbruch, dass Ziel nicht bekannt. Die Intensität der Angriffe von innen ist größer als bei denen eines externen Angreifers. Allerdings ist die reine Zahl von Insiger-Angriffen wesentlich kleiner (Verhältnis etwa 1:3). Die Überzahl der Angriffe wird von Script-Kiddies durchgeführt. Ein relativ kleiner Anteil der Vorfälle benötigt “erweiterte Kenntnisse”.

Es geht zwar kaum etwas über ein gesunder Vorurteil. ![]() Die Studie zeigt deutlich, dass vieles eben nur Vorurteile sind. Eine wichtige Erkenntnis am Rande: Über ein Viertel der Viren waren für das Ziel handgeschmiedet und die Virenscanner erkannten diesen nicht.

Die Studie zeigt deutlich, dass vieles eben nur Vorurteile sind. Eine wichtige Erkenntnis am Rande: Über ein Viertel der Viren waren für das Ziel handgeschmiedet und die Virenscanner erkannten diesen nicht.

via Errata Security

Gestern war das einjährige Bestehen der Freiheitsredner. Dies ist ein Zusammenschluss Freiwilliger, die ehrenamtlich Vorträge zu Themen wie Datenschutz und Privatsphäre halten. Nach den Angaben der Pressemitteilung wurden im letzten Jahr 70 Vorträge veranstaltet und die Nachfrage ist weiterhin sehr groß. Insgesamt engagieren sich mehr als 80 Personen und diese sind laut der Karte recht gut über Deutschland verteilt. Solltest also Bedarf haben, frage einfach einen Redner an.

Im Vorlesungsverzeichnis findet sich in diesem Semester auch ein Proseminar mit dem Titel Totale Überwachung

. Die Ankündigung liest sich erstmal sehr vielversprechend:

Die gegenwärtigen rechtlichen und technischen Rahmenbedingungen lassen bereits einen Grad an Überwachung von Personen zu, der erschreckend ist. Doch selbst das genügt Staatsorganen, Konzernen und verunsicherten Bürgern noch lange nicht: Begründet mit einem (vermeintlichen) Zugewinn an Sicherheit, Gerechtigkeit oder Bequemlichkeit, werden immer neue Maßnahmen der Überwachung ersonnen und durchgesetzt.

Im Proseminar sollen eine Reihe gesellschaftlich durchaus umstrittener Anwendungsfelder der Überwachung durch informationstechnische Systeme studiert werden. Als Themen sind u.a. geplant:

- Der Bundestrojaner: Verdeckte Online-Durchsuchung von Rechnern

- Vorratsdatenspeicherung

- Speicherung und Weitergabe von Fluggastdaten

- Ausweise mit biometrischen Merkmalen

- Der LIDL-Skandal: Videoüberwachung von Mitarbeitern und Kunden

- Videoüberwachung im öffentlichen Raum

- Videoüberwachung in Jena (mit Begehung)

- RFID: Auf dem Weg zur allgegenwärtigen Überwachung

- Der gläserne Patient: Elektronische Gesundheitskarten

- Der gläserne Autofahrer: Zweckfremde Nutzung von Maut- oder Lokationsdaten

- Der gläserne Surfer: User Tracking im Internet

- Verkettung digitaler Identitäten

- BigBrotherAwards: Oskars für Datenkraken

Der komplette Text liest sich recht vielversprechend. Ich werde die Veranstaltung auf jeden Fall besuchen und vielleicht auch einen Vortrag halten. Auch wenn mir das keinen Nutzen für das Studium bringt. Denn den Schein kann ich wahrscheinlich nicht mit einbringen.

Als Jesse McPherson nach einem Ausflug nach Hause kam, traute er seinen Augen nicht. In seine Wohnung war eingebrochen worden. Es fehlten Computer, XBox und Fernsehgerät. Er meldete den Diebstahl bei der Polizei und beschloß auf eigene Faust zu suchen. Unter anderen suchte er per Google Maps nach Läden. Dort rief er an und erkundigte sich, ob jemand seine Sachen verkaufen wollte. In der Tat hatte er bei einem Shop Glück. Offensichtlich wollte dort jemand ein Powerbook zum Ankauf geben, welches seinem entsprach. Der Shop hatte eine Überwachungskamera und händigte Jesse auch die Aufnahmen aus. Mit diesem Angaben füllte er unter anderem sein Blog. Des Weiteren besass der Dieb die Dreistigkeit, ihn anzurufen und die alte XBox zu Rückkauf anzubieten. Jesse bekam die Accountinformationen raus. Diese schienen identisch zu sein. Der Rest ergab sich von selbst. Sein Blogeintrag landete bei Digg auf den ersten Seiten. Der Dieb bekam das mit und gab die Sachen zurück.

Der gesamte Vorgang konnte natürlich so schnell aufgeklärt werden, weil sich der Dieb recht dumm anstellte. Aber eben die vielfältigen Möglichkeiten von Google & Co. haben eindeutig geholfen, sich über die Identität des Diebes klar zu werden. Schnell wurde eine Seite ins Leben gerufen, die Details über den Dieb preisgibt. Also auch wenn ihr nichts stehlen wollt, solltet ihr euch immer im Klaren darüber sein was ihr schreibt und wieviel Informationen ihr preisgebt.

Im nächsten Monat werde ich zusammen mit Johannes Lichdi, MdL im sächsischen Landtag eine Veranstaltungsreihe in Sachsen unternehmen. Angesichts der ausufernden Überwachungsmaßnahmen diskutieren wir mit dem anwesenden Publikum die vorhandenen oder geplanten Maßnahmen. Bei einigen Veranstaltungen wird auch der Film “A scanner darkly” gezeigt werden. Falls du Zeit und Lust hast, komm doch mit vorbei. Folgende Termine sind derzeit geplant:

Weitere Details, insbesondere zu den Orten, findest du bei der Ankündigung der Veranstaltung.

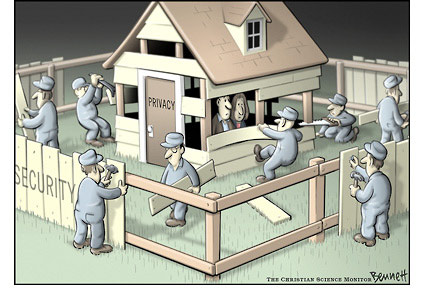

Tim hat einen schönen Comic von Clay Bennett ausgegraben:

Der Zaun außen repräsentiert die Sicherheit und das Haus die Privatsphäre. Die Grafik zeigt sehr schön das Spannungsfeld zwischen beiden. Es lohnt sich, auch die anderen Comics anzuschauen. Er macht sehr klare, durchdachte Zeichnungen.