Ordentliche Kryptogrpahie scheint immer noch nicht so einfach zu

sein. Heise Security fand eine Festplatte, die mit

AES-Verschlüsselung wirbt. Ein genauer Blick auf die verschlüsselten

Daten zeigte jedoch anderes.

Die untersuchte Festplatte ist eine Easy Nova Data Box PRO-25UE

RFID. Nach Angaben des Herstellers funktioniert sie bei allen

gängigen Betriebssystemen ohne zusätzliche Treiber. Die Analyse der

Platte zeigte zum einen, dass es Bereiche gab, die mit Nullbytes

beschrieben waren. Dadurch weiß ein Angreifer, wo er nach

verschlüsselten Daten suchen muss. Optimalermeise sollte ein

Angreifer nur zufällige Daten auf der kompletten Festplatte

sehen. Die gängigen Festplattenverschlüssler machen das meines

Wissens auch so.

Einen ersten Schreck bekamen die Forscher, als sie die Verteilung

abdruckten. Anstatt annähernder Gleichverteilung sah man Muster und

ein tieferer Blick in die verschlüsselten Daten eröffnete

schockierendes. Von einer auch nur AES ähnelnden Verschlüsselung war

nichts zu finden. Stattdessen waren die Daten mit XOR in

512 Byte-Blöcken “verschlüsselt”. Damit ist die Zurückgewinnung

der Daten natürlich einfach.

Die Mitarbeiter von Heise setzten sich daraufhin mit dem Hersteller

des Controller Chips, Innmax, in Verbindung und dieser bestätigte,

dass er momentan einen “proprietären Algorithmus” einsetzt. Ein

neuer, verbesserter Controller ist in Arbeit. Dieser soll wohl dann

auch wirklich AES können.

Offensichtlich ist nicht überall, wo AES draufsteht auch AES

drin. Das Beispiel zeigt auch mal wieder, die Wichtigkeit Freier

Software. Denn die klassischen Verschlüssler, wie GnuPG, Truecrypt,

dm-crypt und noch weitere haben den Quellcode offengelegt. Jeder

kann sich diesen anschauen, verändern und bei eventuellen Fehlern

laut aufschreien.

Wenn man untenstehendes im Syslog liest, ist es wohl Zeit, sich von der Festplatte zu verabschieden:

kernel: ide: failed opcode was: 0xb0

kernel: ide: failed opcode was: unknown

kernel: hda: status error: status=0x58 { DriveReady SeekComplete DataRequest }

Gerade ein Vim-Mapping angelegt:

map ,gm <ESC>ggfjdwxepagmx<ESC>

Das sieht wirklich nach Voodoo aus. Doch was macht es? Es wandelt die Zeile From: Jens Kubieziel <jens@kubieziel.de> in From: Jens Kubieziel <kubieziel@gmx.de> um. Wie es funktioniert? siehe unten

Continue reading "Vim-Voodoo"

Du hast ein Konto bei Google Mail? Du loggst dich immer per SSL ein? Du denkst, niemand sonst kann deine E-Mails lesen? Falsch!

Bereits im letzten Jahr zählte der Hack zu den Top 5. Dabei ist es im Allgemeinen so, dass man von der Webseite, bei der man sich einloggt, einen Session-Cookie bekommt. Ein Angreifer fängt diesen ab und kann nun selbst mit dem Account arbeiten. Eigentlich sollte die Verschlüsselung per SSL/TLS die Sachen geheim halten. Aber:

[...] The JavaScript code uses an XMLHttpRequest object to make HTTP requests in the background. These are also SSL encrypted by default - but they become unencrypted if SSL fails.

When you open your laptop and connect to a WiFi hotspot, it usually presents you with a login page, or a page that forces you to accept their terms and conditions. During this time, SSL will be blocked. Gmail will therefore backoff and attempt non-SSL connections. These also fail - but not before disclosing the cookie information that allow hackers to sidejack your account.

Dies schreibt Rober Graham in seinem Eintrag More SideJacking

. Mike Perry, einer der Entwickler von Torbutton, fand heraus, dass einzig der Cookie mit dem Namen GX zur Authentifizierung benötigt wird. Dieser wird unabhängig von vorhandener Verschlüsselung gesendet. Weiter lässt sich der Cookie durch einen CSRF-Angriff über eine beliebige Webseite abfragen. Daher ist es äußerst empfehlenswert, die Cookies direkt nach Beenden von Google Mail zu löschen.

Die Forscher haben Google Mail als Beispiel benutzt. Natürlich gibt es viele andere Webseiten da draußen bei denen ein ähnlicher Angriff genauso gut funktioniert.

via Wired Blog

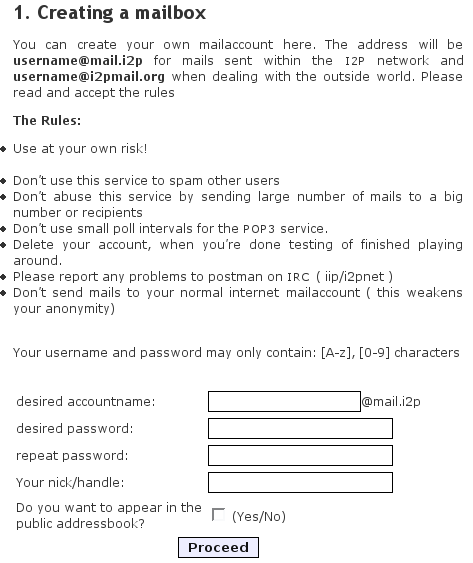

Nachdem du I2p installiert und einige Webseiten besucht hast, wird es Zeit, E-Mails zu schreiben. Du musst dir hierfür einen Namen aussuchen und kannst dann mit anderen I2Pler kommunizieren. Weiterhin existiert auch ein Gateway, welches deine E-Mail-Adresse umschreibt. Somit kannst du auch mit der Außenwelt E-Mails austauschen.

Deine E-Mail-Adresse hat die Form nutzername@mail.i2p. Um dir den Nutzernamen zu registrieren, besuche die Seite Postman.i2p. Dort gibt es ein Formular, in dem du deinen gewünschten Namen, Passwort sowie eventuell weitere Informationen angeben kannst.

Nachdem die Registrierung abgeschlossen ist, könnt ihr E-Mails senden und empfangen. Ein Weg ist, das mitgelieferte Webmail-Programm susimail zu nutzen. Nachdem ihr euch eingeloggt habt, seht ihr auf der Seite Buttons zum Versenden, Beantworten oder anderer Aufgaben. Du schreibst, wie gewohnt deine Nachrichten und versendest diese. Neue E-Mail wird automatisch angezeigt.

Nachrichten können sowohl an I2P-Adressen wie auch an externe Adressen versandt werden. Im letzteren Fall wird der Hostname von mail.i2p in i2pmail.org geändert. Dies erlaubt es, die E-Mail im Internet weiter zu versenden und der Empfänger kann auch wieder antworten. Im Falle der Antwort ändert das empfangende Gateway den Hostnamen wieder zurück.

Zu beachten ist dabei, dass die Anzahl der Empfänger auf 20 pro Tag beschränkt ist. Dies soll Spamming von I2P aus verhindern.

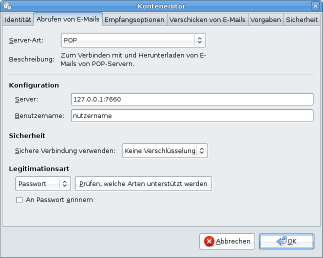

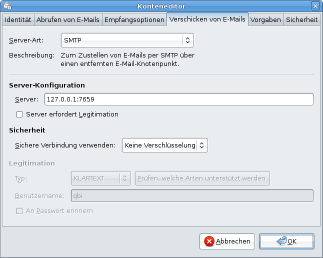

Natürlich kannst du auch ein richtiges E-Mail-Programm zum Senden und Versenden nutzen. Hierbei musst du aufpassen, dass das Programm nicht versehentlich mehr Informationen preisgibt, als du willst. Die Postman-Seite hat Informationen zu verschiedenen Mailern. I2P macht nach der Installation verschiedene Ports auf. Dazu gehören unter anderem 7659 und 7660. Dort lauscht ein SMTP- bzw. POP3-Prozess. Lege also in deinem E-Mail-Programm ein neues Konto an. Stelle das den POP3-Server auf die IP-Adresse 127.0.0.1 mit dem Port 7660 (überlicherweils als 127.0.0.1:7660 eingegeben) und den SMTP-Server auf 127.0.0.1 mit dem Port 7659 ein. Nun solltest du in der Lage sein, E-Mails mit dem Programm zu senden und zu empfangen.

Die zwei obigen Dialoge zeigen die Einstellungen von Evolution.

Wolltest du schon immer mal eine Festplatte knacken? Dafür gibt es Abhilfe. Ein findiger Mensch veranstaltet die The Great Zero Challenge. Du bekommst eine Festplatte zur Verfügung gestellt. Diese wurde mit Nullen überschrieben. Deine Aufgabe ist es, Datei- oder Verzeichnisnamen zu gewinnen.

Der Grund hierfür ist, dass einige große Firmen, die sich auf Datenrettung spezialisiert haben, die Annahme einer derartigen Platte verweigerten. Dabei wurde die ja nur mit dd if=/dev/zero of=/dev/hda überschrieben. Nach der allgemein gehörten Meinung können die Daten leicht wiedergewonnen werden. Aber die Aussage der Datenretter war anders:

According to our Unix team, there is less than a zero percent chance of data recovery after that dd command. The drive itself has been overwritten in a very fundamental manner.

Wer also Lust auf ein wenig Spass hat, kann sich an den Autor wenden.

via Isotopp

Anfang der Woche hatte ich endlich mal Zeit, diverse Hardwareprobleme zu lösen. Mein CPU-Lüfter war mir zu laut, eine Festplatte war deutlich am sterben und mehr RAM braucht mein Rechner auch. Als schraubte ich ihn auf, befreite ihn vom Staub der letzten Jahre, baute die Ersatzteile ein und spielte das Backup zurück. Nach einigen kleinen Anpassungen lief der Rechner recht schnell wieder. Gestern hielt ich einen Workshop zu Subversion und hatte einige Beispiele auch auf meinen Rechner zu Hause liegen. Beim Öffnen einer Datei schmettert mir dann mein Editor einen Lesefehler entgegen. Meine dunkle Ahnung bestätigte sich dann zu Hause. Auch die zweite Festplatte starb gerade einen langsamen Tod.

Anstatt mir nun wieder eine IDE-Platte in den Rechner zu hängen, beschloss ich, nun den kompletten Rechner umzubauen. Über den endgültigen Ausbau bin ich noch nicht sicher. Aber mit großen Wahrscheinlichkeit wird es ein AMD-Dual-Core mit entsprechendem Mainboard werden. Mal sehen, vielleicht bekomme ich auch die kürzlich gekaufte IDE-Platte in eine SATA-Platte getauscht. Gute Hinweise zu diversen Bauteilen nehme ich natürlich gern entgegen.