Geschichte von Rhabarberbarbara

Die Geschichte von Barbaras Rhabarberkuchen ist einfach köstlich:

Die Geschichte von Barbaras Rhabarberkuchen ist einfach köstlich:

Der Arbeitskreis Vorratsdatenspeicherung hat vor einigen Tagen eine neue Aktion gegen die Vorratsdatenspeicherung gestartet. Auf der Webseite briefe.gegen.daten.speicherung.eu könnt ihr eine E-Mail an alle Abgeordnete des deutschen Bundestages versenden und so eure Meinung zur geplanten Vorratsdatenspeicherung kundtun. Aus meiner Sicht ist es besser, den/die Abgeordneten eures Wahlkreises herauszusuchen und an diese Personen eine individuelle E-Mail zu senden. Wichtig ist nur, dass eure Meinung in Berlin ankommt. Falls ihr hier zum ersten Mal von der Vorratsdatenspeicherung lest, solltet ihr euch die 5-Minuten-Information durchlesen.

Vor einigen Wochen gab es einigen Aufruhr nachdem AOL einige Suchanfragen anonymisiert freigaben. Zum einen wurde vielen bewusst, wie viele Daten sie ungewollt von sich selbst preisgeben und zum anderen wurde sehr schnell ein Nutzer anhand der Abfragen identifiziert (Die Abfragen stammen ofensichtlich von George W. Bush persönlich.). Die EFF hat nun Hinweise zum Schutz der Privatsphäre bei der Nutzung von Suchmaschinen veröffentlicht:

Auf der obigen Webseite werden diese Hinweise jeweils noch mit Hinweisen und Anmerkungen garniert.

Kai Raven hat in seinem Beitrag Lesestoff zur Anonymität

einige sehr gute Verweise zu Argumenten für Anonymität gesammelt. Gerade Menschen, die der Meinung sind, Überwachung schadet schon nichts, weil man nichts zu verbergen hat, sollten sich einige der Artikel mal anschauen. Weiterhin hat auch psychotic bitch Artikel gesammelt.

Wenn jemand lieber ein wenig technische bzw. wissenschaftliche Veröffentlichungen mag, sollte er einen Blick in die Anonymity bibliography bei Freehaven werfen

Morgen ist wieder mal Zeit für Chaosradio. Das Thema dieser Sendung sind Wahlmaschinen. Aus der Ankündigung:

Computer nehmen langsam aber bedrohlich Platz in unseren Wahlkabinen. Unter dem Deckmantel angeblicher Einsparungen, Beschleunigungen oder gar einer erhöhten Demokratisierung versuchen uns Unternehmen eine Lösung für ein Problem zu verkaufen, das nicht existiert.

Noch sind Wahlcomputer nicht überall zugelassen, doch überall wo es sie gibt, verschwindet ein Kernelement der Demokratie: die Nachprüfbarkeit und damit die Verläßlichkeit einer demokratischen Wahl. Die Einfachheit von Stift und Papier wird durch die Komplexität von Software und Silizium ersetzt.

Chaosradio möchte den Stand der Dinge aufzeigen und diskutieren, welche Szenarien mit der Einführung elektronischer Hilfsmittel von heute auf morgen Realität werden könnten. Wir stellen Aktionen und Strategien vor, mit dem der schleichende Verlust demokratischer Kontrolle verhindert werden kann.

Auf der Wikiseite zur Sendung könnt ihr schon fleißig Kommentare hinterlassen.

Kürzlich fand in Jena ein Webmontag statt. Nun nähert sich mit dem Jenaer Bloggertreffen das nächste Großereignis. Wer am 2006-10-01 ab 14:00 Uhr Zeit hat, kann sich am Cafe Einstein einfinden. Von da aus gibt es eine Wanderung über den Nordfriedhof zum Landgrafen. Später werden die Blogger den Abend in der Wagnergasse beenden.

Ich finde dies eine gute Idee und, falls ich hinreichend Zeit habe, werde ich mal mitwandern.

ak und Tim machen es vor und ich muss es natürlich nachmachen. ![]() Meine Top10 der meistgenutzten Shellkommandos:

Meine Top10 der meistgenutzten Shellkommandos:

jens@qbiathome:~/ > fc -ln 1|awk ‘{print $1}’ |sort|uniq -c | sort -rn |head -n 10

597 ls

454 rm

440 svn

279 ll

277 screen

274 ssh

242 gpg

224 man

206 slrn

195 less

Ich habe oben das Builtin fc der zsh genutzt. Man kann da auch, wie in die obigen Postings history oder gleich $HISTFILE nutzen.

Viele von euch haben sich vielleicht schon gefragt, ob ein Webserver vielleicht versteckte, nicht verlinkte Verzeichnisse beherbergt. Da es hierfür kaum Programme gibt, haben sich nion und ak hingesetzt und w3bfukk0r geschrieben. Dieses Programm hat eine Liste von gebräuchlichen Verzeichnisnamen und macht für jeden eine Anfrage an den betreffenden Webserver. Die Antwort des Servers wird ausgewertet und alle Funde werden ausgegeben:

jens@qbiathome:~ > ./w3bfukk0r http://www.kubieziel.de Starting w3bfukk0r 0.1 Scanning http://www.kubieziel.de/ with 81 words from words.txt Found http://www.kubieziel.de/tmp/ (not public; HTTP 403) Found http://www.kubieziel.de/blog/ (HTTP 200) Found http://www.kubieziel.de/img/ (not public; HTTP 403) Found http://www.kubieziel.de/pics/ (not public; HTTP 403) Found http://www.kubieziel.de/cgi-bin/ (not public; HTTP 403) Found 5 directories. Server runs: Apache/1.3.33 Ben-SSL/1.55 (Debian GNU/Linux) mod_gzip/1.3.26.1a PHP/4.3.10-16

Je nach Qualität der Liste (Wörterbuch) lassen sich so einige versteckte Verzeichnisse finden. So fanden die beiden auch ein schönes Osterei: Fnord.

Schon heute lohnt es sich nicht mehr seine Kontoauszüge auszubewahren. Wenn du Einzelheiten zu deinem Konto wissen willst, dann rufe doch einfach bei den US-Geheimdiensten an. Die dortigen Mitarbeiter haben die Kontobewegungen ausgewertet und wissen sicher Bescheid. Doch der Fortschritt macht auch vor den Vereinigten Staaten nicht halt. Wie ich der Pressemitteilung des Arbeitskreises Vorratsdatenspeicherung entnehme, wissen die Mitarbeiter der US-Behörden auch bald, mit wem du telefoniert oder gemailt hast. Es ist anzunehmen, dass sie nicht nur dir über dieses Wissen freudig Auskunft geben bzw. das auswerten.

Du fragst dich, woher die Daten stammen sollen?

Einer EG-Richtlinie vom März 2006 zufolge soll ab Mitte 2007 zur verbesserten Strafverfolgung nachvollziehbar werden, wer mit wem in den letzten sechs Monaten per Telefon, Handy oder Email in Verbindung gestanden hat. Bei Handy-Telefonaten und SMS soll auch der jeweilige Standort des Benutzers festgehalten werden. Mit Hilfe der gespeicherten Daten können Bewegungsprofile erstellt, geschäftliche Kontakte rekonstruiert und Freundschaftsbeziehungen identifiziert werden.

Natürlich kannst du auch gegen die Bestrebungen der Regierung aktiv werden. Am 2006-10-20 wird es in Bielefled ![]() eine Demonstration gegen den Überwachungswahn geben. Geh auch hin und sage dein Meinung!

eine Demonstration gegen den Überwachungswahn geben. Geh auch hin und sage dein Meinung!

Chris Brunner bietet kostenlose Shellaccounts an. Neben den “normalen” Nutzungsprofilen werden immer wieder auch Leute angezogen, die versuchen, sich Rootzugang zu beschaffen oder die ihr Konto nutzen, um in andere Rechner einzubrechen oder deren Arbeit zu stören. Normalerweise verwischen diese Leute ihre Spuren. Marvin Machelesen war da anderer Meinung. Er lud erst mal eine Kopie seines Ausweises hoch, um dann seine Scriptkiddie-Perlskripte zu starten. Chris hat in seinem Posting das Ausweisphoto und weist auch ausdrücklich darauf hin, dass der Ausweis mit hoher Wahrscheinlichkeit auch dem Übeltäter gehört. Dafür hat Marvin wirklich den Titel Scriptkid des Monats

verdient.

Die Originalseite scheint momentan überlastet. Mirrors gibt es hier.

Mein Kernel meldete mir vor einiger Zeit, dass er einen Verrat enthüllt hat: kernel: TCP: Treason uncloaked! Peer 213.209.189.74:1638/9030 shrinks window 2766156927:2766159687. Repaired.. Hoffentlich hat er auch den Verräter gefunden und zur Rede gestellt. ![]()

Falls jemand eine ernsthafte Antwort sucht: Die Gegenstelle hat die window size reduziert ohne dies meinem Rechner mitzuteilen. Wahrscheinlich ist das ein Versuch eines DoS. In der Regel bekommt der Kernel dies mit und druckt einfach obige Meldung aus.

Bei Jamie Zawinski fand ich ein nettes Video vom Great Reno Balloon Race 2006. Es ist schon sehr beeindruckend, wie die 106 Ballons in den Himmel steigen:

Gerade im IRC gelesen:

14:32 < hans> qbi: kann man mittels tor chatten? 14:33 < sam> Tor auf, Kopf raus, mit den Nachbarn palavern ;o)

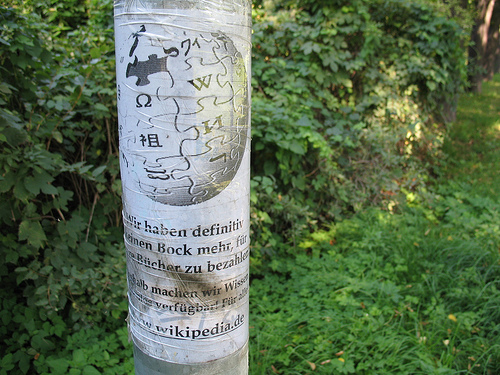

Als ich kürzlich mit dem Kinderwagen in Jena unterwegs war, sah ich das untenstehende Plakat:

Der Text auf dem Plakat lautet: Wir haben definitiv keinen Bock mehr, eure Bücher zu bezahlen. Deshalb machen wir Wissen kostenlos verfügbar! Für alle! www.wikipedia.de

Wikipedia ist eben überall. ![]()