Der Titel verrät es. Ich habe neue Hardware und zwar für meinen Rechner. Mal wieder kündigte eine Festplatte ihren Tod an und nach kurzem Überlegen entschloss ich mich zu einem Upgrade.

Festplatten sind in meinem Rechner permanent ausfallgefährdet. Deren Lebenszeit liegt bei unter einem Jahr und das, obwohl ich diese nicht besonders beanspruche. Hier liegen momentan zwei kaputte Western Digital, eine Hitachi und eine Seagate (eher “Siegehtnicht”) sowie noch eine, bei der ich wegen des Herstellers nicht mehr sicher bin. Alles sind IDE-Platten. Jetzt steckt eine Hitachi SATA-Platte im Rechner. Ich bin gespannt, wie lange die halten wird.

Neben der Festplatte habe ich mir ein GB mehr RAM gegönnt und vor allem die CPU auf einen neuen Stand gebracht. Vorher war hier ein 1 GHz Athlon am Werkeln. Jetzt versucht sich ein Athlon64 Dual Core. Momentan bin ich noch dabei, Backups einzuspielen, Daten neu zu strukturieren und auch einige neue Software einzustellen. Daher habe ich noch nicht alles austesten können. Jedoch fühlt sich der Rechner wirklich schneller an.

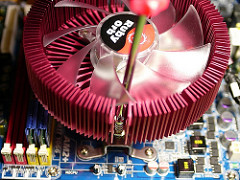

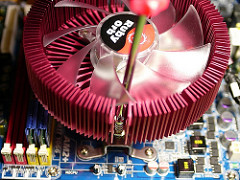

Eine Herausforderung war die Montage des Lüfters. Die CPU sollte durch einen Thermaltake Ruby Orb gekühlt werden. Laut der Spezifikation versprach der Lüfter leise zu sein und dabei viel Luft durchzupusten. Als ich ihn dann in der Hand hielt, staunte ich nicht schlecht. Von der Größe her, sah es so aus, als ob man eher einen Hubschrauber antreiben kann.  Zum Einbau werden zwei Schellen in das Motherboard geschraubt. Darauf kommt dann der Lüfter. Die Schrauben am Lüfter, die auf die Schellen geschraubt werden, sind mit relativ starken Federn versehen. Da der Lüfter zusätzlich auf der mit Wärmeleitpaste versehenen CPU hin- und herrutscht, ist es sehr schwer, die Löcher zu treffen. Wenn ihr das Teil in eure Rechner verbauen wollt, empfehle ich, das zu zweit zu machen. Ich hätte mir einen dritten Arm oder eine helfende Hand gewünscht.

Zum Einbau werden zwei Schellen in das Motherboard geschraubt. Darauf kommt dann der Lüfter. Die Schrauben am Lüfter, die auf die Schellen geschraubt werden, sind mit relativ starken Federn versehen. Da der Lüfter zusätzlich auf der mit Wärmeleitpaste versehenen CPU hin- und herrutscht, ist es sehr schwer, die Löcher zu treffen. Wenn ihr das Teil in eure Rechner verbauen wollt, empfehle ich, das zu zweit zu machen. Ich hätte mir einen dritten Arm oder eine helfende Hand gewünscht.

Nach dem Anschalten fängt der Lüfter an, rot zu leuchten. Für Case-Modder ist der wohl auch geeignet. Und er ist ist wirklich leise. Mein Rechner läuft seit einiger Zeit mit einer Load von mehr als vier und beide CPU-Kerne sind beschäftigt. Vom Lüfter ist dennoch kaum etwas zu hören.

Momentan bin ich mit der Wahl der Hardware also recht zufrieden und hoffe, dass diese (inklusive der Festplatte) mich wieder ein paar Jahre aushält.

![]()