Trotz guter Netzanbindung habe ich es während der PETS nicht mehr geschafft, meine Erlebnisse zu bloggen. Daher hole ich das hier nach.

Der zweite Tag begann mit einem Vortrag über einen automatischen Beweis: Formalized Information-Theoretic Proofs of Privacy Using the HOL4 Theorem-Prover

. Der Vortragende benutzte das Problem der zusammen Mittag essenden Kryptografen¹ (Dining cryptographers problem) für seine Software und versuchte zu beweisen, wie sicher das ist und wieviele Informationen unerkannt fließen.

Es folgte eine recht interessante Abhandlung zu Minx. Minx ist ein Format für anonyme Nachrichten und wurde 2004 von George Danezis und Ben Laurie entworfen. Bisher gab es über die Sicherheit nur Annahmen. Die Vortragenden fanden aufgrund einer neueren Veröffentlichung eine Möglichkeit, ein so genanntes Bitorakel zu konstruieren. Dieses ist dann in der Lage, Minx zu brechen. Die Forscher machten gleichzeitig Vorschläge, wie das Format von Minx geändert werden kann und bewiesen auch, dass dies dann sicher ist. Die Arbeit war aus meiner Sicht sehr anspruchsvoll und hier muss man wirklich erst die Originalarbeit verstanden haben, um sich dann deren Arbeit genauer anzusehen.

Den Abschluss des Vormittags bildete ein Vortrag von Steven Murdoch zu Metrics for security and performance in low-latency anonymity systems

. Er forschte, wie sicher die Auswahl der Pfade bei Tor ist und kam zu dem Ergebnis, dass sowohl die existierende wie auch vorgeschlagene Auswahlmethoden sehr unterschiedliche Sicherheitsniveaus bieten. Eine allgemein gültige Aussage kann nicht getroffen werden.

Beim Mittagessen landete ich zufälligerweise am Tisch von Steven Bellovin. Wir hatten eine sehr angeregte Diskussion zu der DNS-Lücke und DNSSEC. Er philosophierte auch ein wenig darüber, wie lange es wohl dauern würde, bis .com auf DNSSEC umgestellt ist (Die Antwort liegt in der Nähe von unendlich.  ). Die weiteren Vorträge nach dem Mittagessen habe ich im wesentlichen verpasst. Erst zur Rump Session hielt ich mein Ohr wieder in die Runde. Die Rump Session ist eine Reihe von fünfminütigen Vorträgen. Es sollen jeweils Ideen präsentiert werden. Es kam dort ein sehr breites Spektrum an das Rednerpult. Professoren machten Werbung für ihre Lehrstühle (Kanada scheint gerade auf viel Geld zu sitzen und es freimütig an Unis zu verteilen.), einige der Tor Google Summer of Coders präsentierten ihre Projekte und einige andere Sachen wurden präsentiert.

). Die weiteren Vorträge nach dem Mittagessen habe ich im wesentlichen verpasst. Erst zur Rump Session hielt ich mein Ohr wieder in die Runde. Die Rump Session ist eine Reihe von fünfminütigen Vorträgen. Es sollen jeweils Ideen präsentiert werden. Es kam dort ein sehr breites Spektrum an das Rednerpult. Professoren machten Werbung für ihre Lehrstühle (Kanada scheint gerade auf viel Geld zu sitzen und es freimütig an Unis zu verteilen.), einige der Tor Google Summer of Coders präsentierten ihre Projekte und einige andere Sachen wurden präsentiert.

Abends begaben wir uns auf einen Stadtrundgang. In zwei Stunden erzählte uns ein Stadtführer sehr interessante Details zu Leuven. Irgendwann standen wir im großer Beginenhof und der Führer erwähnte eine Zwiebel auf dem Dach eines Gebäudes. Wir schauten auf Roger Dingledine, der sein Tor-T-Shirt und mussten alle lachen. Einzig der Stadtführer schaute etwas komisch und wusste nicht so recht, worum es ging.  Aber auch er wurde aufgeklärt.

Aber auch er wurde aufgeklärt.

Der dritte und letzte Tag begann mit Vorträgen zu Reputation und Bezahlung in anonymen Netzen. Später gab es einige Kurzvorträge. Der erste, für mich interessante hieß Unlinkability without Infrastructure: Protecting Privacy with Protocol Stack Virtualization

. Die Idee hier ist, eine Virtualisierung zu nutzen, um für Außenstehende die Identifizierung des eigenen Rechners zu erschweren. Jede Anwendung (oder Protokoll) gaukelt eine eigene Mac-Adresse vor, bekommt eine eigene IP-Adresse und macht Anfragen. Für einen Beobachter stehen dann vielleicht zehn Rechner im Netzwerk und er tut sich schwer, die Datenströme einer Person zuzuordnen. Bei dem Ansatz tauchen diverse, noch ungelöste Probleme auf. Es wird da noch einiges an Arbeit zu investieren sein, bis das wirklich funktioniert.

Die letzten beiden Vorträge des Tages drehten sich wieder um Tor. Einmal wird versucht, UDP für Tor zu nutzen. Der Forscher erklärte seinen Ansatz und den aktuellen Entwicklungsstand. Im Grunde genommen wird dabei, das aktuelle Design über den Haufen geworfen. Dort sah ich auch das Hauptproblem. Denn wenn man umstellen wöllte, heißt das, dass alle Nutzer auf einmal umstellen müssen bzw. es wird in der Umstellungszeit massive Probleme geben. Ian Goldberg merkte in der Diskussion an, dass seine Uni an einem ähnlichen Ansatz arbeitet. Sie könnten es hinbekommen, dass ihre Software mit dem bestehenden Protokoll funktioniert. Ganz zuletzt erzählte Karsten Loesing noch von seinen Verbesserungen zu Hidden Services. Es kam dabei zu einer lebhaften Diskussion. Am Ende standen sechs oder sieben Leute vor und kritzelten ihre Ideen fleißig an die Tafel. Ein lustiger Anblick.

Damit war die Konferenz zu Ende. In der Abschlussveranstaltung gaben die Organisatoren bekannt, dass die nächste PETS in Seattle stattfinden wird. Der Gastgeber dort ist Microsoft. Des Weiteren gab es eine lebhafte Diskussion über den zukünftigen Weg der Konferenz.

Mir hat die Veranstaltung sehr gut gefallen. Es gab sehr viele hochklassige Beiträge und Diskussionen. Natürlich war es auch eine gute Möglichkeit, mit einigen Leuten direkt ins Gespräch zu kommen. Ich habe ein paar Ideen ausgetauscht und neue mitgenommen und hoffe, dass ich die demnächst auch umsetzen kann.

¹

Das hat nicht mit dem ähnlich klingenden Philosophenproblem zu tun. Hier geht es darum, dass drei Kryptografen zusammen essen und der Kellner alle informiert, dass das Essen bereits bezahlt wurde. Sie wollen herausfinden, ob das einer von ihnen oder ein Geheimdienst war, ohne alle zu fragen. Eine genaue Beschreibung hat der Originalartikel von Chaum.

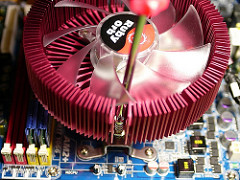

![]() Zum Einbau werden zwei Schellen in das Motherboard geschraubt. Darauf kommt dann der Lüfter. Die Schrauben am Lüfter, die auf die Schellen geschraubt werden, sind mit relativ starken Federn versehen. Da der Lüfter zusätzlich auf der mit Wärmeleitpaste versehenen CPU hin- und herrutscht, ist es sehr schwer, die Löcher zu treffen. Wenn ihr das Teil in eure Rechner verbauen wollt, empfehle ich, das zu zweit zu machen. Ich hätte mir einen dritten Arm oder eine helfende Hand gewünscht.

Zum Einbau werden zwei Schellen in das Motherboard geschraubt. Darauf kommt dann der Lüfter. Die Schrauben am Lüfter, die auf die Schellen geschraubt werden, sind mit relativ starken Federn versehen. Da der Lüfter zusätzlich auf der mit Wärmeleitpaste versehenen CPU hin- und herrutscht, ist es sehr schwer, die Löcher zu treffen. Wenn ihr das Teil in eure Rechner verbauen wollt, empfehle ich, das zu zweit zu machen. Ich hätte mir einen dritten Arm oder eine helfende Hand gewünscht.