Facebook, die Datenkrake und Tor, das Anonymisierungsprogramm. Das hört sich so an, wie Feuer und Wasser. Die eine Webseite versucht, alles mögliche über deren Nutzer zu speichern. Die andere Software versucht, deren Nutzer möglichst im Schleier der Anonymität verschwinden zu lassen. Obwohl sich beides so gegensätzlich anhört, hat Facebook einen Schritt in Richtung Tor unternommen.

Seit heute könnt ihr Facebook über Tor Hidden Services erreichen. Dazu braucht ihr einen Tor Browser und geht zu der Adresse https://facebookcorewwwi.onion/. Dort könnt ihr euch einloggen und Facebook wie gewohnt benutzen.

Natürlich ändert das nichts an dem Verhalten von Facebook. Die Seite wird nach wie vor Daten der Nutzer sammeln und es wird seitens der Seite ja erwartet, dass sich jeder mit seiner realen Identität anmeldet. Tor-Nutzer haben nun einen Weg zu Facebook, der funktioniert.

Kürzlich führte ich einen Workshop zum technischen Datenschutz und Verschlüsselung durch. Während Workshops zeigte ich den Teilnehmern verschiedene Werkzeuge, unter anderem auch den Tor Browser. Dabei meinte ein Teilnehmer, dass er ZenMate einsetzt und dies genauso sicher wie der Tor Browser ist.

Was ist ZenMate? Auf der Webseite verspricht die Anwendung Verschlüsselung sowie anonymes Browsen. Der Internetverkehr wird durch virtuelle private Netze (VPNs) geleitet. Das Plugin lässt sich einfach installieren und fragt anschliessend nach einer E-Mail-Adresse. Nachdem eine E-Mail-Adresse eingegeben wurde, wird das Plugin nach einer kleinen Wartezeit aktiv. In der Browserleiste im Firefox erscheint ein grünes Schild und nach einem Klick lässt sich rechts unten der Ort wechseln (Change Location). Auf Empfehlung des Teilnehmers wählten wir im Kurs Hong-Kong aus und fühlten uns geschützt. Doch wie sieht die Realität aus?

Was ist ZenMate? Auf der Webseite verspricht die Anwendung Verschlüsselung sowie anonymes Browsen. Der Internetverkehr wird durch virtuelle private Netze (VPNs) geleitet. Das Plugin lässt sich einfach installieren und fragt anschliessend nach einer E-Mail-Adresse. Nachdem eine E-Mail-Adresse eingegeben wurde, wird das Plugin nach einer kleinen Wartezeit aktiv. In der Browserleiste im Firefox erscheint ein grünes Schild und nach einem Klick lässt sich rechts unten der Ort wechseln (Change Location). Auf Empfehlung des Teilnehmers wählten wir im Kurs Hong-Kong aus und fühlten uns geschützt. Doch wie sieht die Realität aus?

Ich nutze für Tests auf Anonymisierung meist die Seite IP-Check. Nach dem Start des Tests und einer kurzen Wartezeit ergab sich folgendes Bild:

Das Plugin leitet zwar die Verbindungen über das VPN weiter und nutzt einen Server in Hong-Kong (oder auch anderen Städten). Weitere Browsereinstellungen bleiben jedoch unangetastet. Im Beispiel oben war es das Flash-Plugin, was in vielen Browsern standardmäßig aktiv ist, das sogar die reale, gerade verwendete IP-Adresse preisgegeben hat. Mit der manuellen Deaktivierung von Flash wird die eigene IP-Adresse nicht mehr unmittelbar erkannt. Allerdings bleiben noch genügend andere Möglichkeiten übrig das Onlineverhalten der Benutzer zu verfolgen.

Letztlich stecken die Entwickler des Tor Browsers sehr viel Zeit und Energie, Lücken im Firefox zu schließen. Daher wäre es schon sehr verwunderlich, wenn sich gleiches Ziel, nämlich anonymes Browsen, mit einem einfachen Plugin erreichen ließe.

Wer also ZenMate einsetzen will, sollte sich der Risiken im Klaren sein und ggf. selbst weitere Anpassungen im Browser vornehmen. Eventuell funktioniert die Kombination des JondoFox-Profils mit ZenMate besser. Diesen Versuch überlasse ich euch. Ihr könnt gern einen Kommentar hinterlassen.

Benjamin machte eine Fragerunde nach 10 Büchern, die ich und andere bemerkenswert fanden. Folgende Bücher kamen mir dabei in den Sinn:

- Angerichtet von Herman Koch

Das gehört zu den Büchern, die mich sehr beeindruckt haben. Darin geht es um zwei Ehepaare, die sich zum Essen treffen und recht dramatische Geschichten zu besprechen haben. Das Buch endet bei der Nachspeise und ich brauchte damals einen längeren Verdauungsspaziergang. Ihr findet im Blog noch eine Einschätzung des Buches.

- Amon: Mein Großvater hätte mich erschossen von Jennifer Teege

Die Autorin ist die Enkelin von Amon Göth. Viele kennen den KZ-Kommandanten vermutlich aus dem Film Schindlers Liste. Teege entdeckt durch Zufall ihre Verwandtschaft zu ihm und fällt in ein tiefes Loch. Das Buch handelt davon, wie sie damit umgeht und was sie auf ihrem Weg erlebt.

- Fourier Analysis: An Introduction (Princeton Lectures in Analysis)

von Elias M. Stein und Rami Shakarchi

Wie der Titel verrät, geht es darin um Fourier-Analysis. Das Buch selbst ist gut und verständlich geschrieben. Ich war damals der Meinung, einen Fehler in einem Beweis gefunden zu haben. Ich wandte mich an die beiden Autoren, beides hochrangige Mathematik-Professoren und war beeindruckt, dass sie mir freundlich antworteten und den Fehler bestätigten.

- This machine kills secrets von Andy Greenberg

Das Buch erzählt in sehr detaillierter und gut recherchierter Weise die Geschichte verschiedener Whistleblower. Ich habe damals einen längeren Blogartikel zu dem Buch geschrieben. Leider habe ich das verborgt und ich weiß nicht mehr an wen. Seit längerem überlege ich, das nochmal zu kaufen.

- Das kompetente Kind von Jesper Juul

Als ich wusste, dass wir Eltern werden, machte ich das, was viele Neu-Eltern machen: Ratgeber lesen. Das Buch von Jesper Juul zeigte mir damals eine ganz andere Sicht auf die Kindererziehung auf und tat das in nachvollziehbarer Weise. Das hat sicher meinen Erziehungsstil sehr geprägt.

- Cryptonomicon von Neal Stephenson

Neal Stephensons Bücher sind alle empfehlenswert. Nach meiner Erinnerung war das Cryptonomicon eines der ersten, die ich las. Darin geht es um zwei Helden, die in zwei Zeiten leben. Wie auch in anderen Stephenson-Büchern spielen sich beide Handlungsstränge parallel ab. Erst gegen Ende wird klar, wie die zusammenfließen. Die Bücher von ihm sind immer bis zum Ende spannend.

- Das Kollegenschwein von Hans L. Herder

Vermutlich lässt sich das Buch am besten verstehen, wenn man, wie ich, mal in einer Bank gearbeitet hat. Denn darin geht es um die Intrigen innerhalb einer Bank. Ich fand das damals sehr witzig und spannend beschrieben.

- Daemon und Darknet von Daniel Suarez

Beide Bücher gehören zusammen und sollten nicht einzeln gelesen werden. Suarez beschreibt darin, wie die Welt nach dem Tod eines Spieleprogrammierers von einem Computerprogramm übernommen wird. Im zweiten Teil wird dann klar, dass der Daemon vielleicht die Rettung sein kann. Das Buch regt auch stark zum Nachdenken über die Welt an.

- The art of computer programming von Donald E. Knuth

Das Buch ist so ein Standardwerk aus der Informatik, dass noch nicht zu Ende geschrieben ist. Gleichzeitig finde ich das Buch zeitlos. Ich nutze das zumeist als Nachschlagewerk und finde darin immer wieder großartige Ideen.

- Manufacturing Consent: The Political Economy of the Mass Media

Chomsky analysiert Geschichten der Medien und zeigt, dass viele davon interessengeleitet sind. Ein aktuelleres Beispiel ist Weiße finden, Schwarze klauen. Chomsky fand Presseberichte über Wahlen. Je nach Land war die legitim oder undemokratisch, obwohl die Wahlen unter ähnlichen Bedingungen stattfanden. Das Buch ist ein Augenöffner, was Presseberichte betrifft und kann gut auf heutigen Pressemeldungen angewendet werden.

Leider durfte ich nur zehn Bücher erwähnen. Beim Nachdenken fielen mir noch einige ein, die mich beeindruckten. Wenn der nächste fragt, nehme ich vielleicht zehn andere.

Heute gibt es wieder eine Veranstaltungsankündigung. Am morgigen Dienstag, dem 09. September 2014, werde ich zusammen mit Martina Renner einen Vortrag mit anschließender Podiumsdiskussion in Jena halten. In der Veranstaltung geht es um den NSA-Untersuchungsausschuss. Zu Anfang werden wir einige Details zur NSA, zu deren Überwachungsprogrammen und zu den Entwicklungen beim Untersuchungsausschuss erzählen. Anschließend stellen wir uns den Fragen aus dem Publikum.

Wer teilnehmen mag, sollte vor 18 Uhr im Hörsaal 8 im Unigebäude in der Carl-Zeiss-Str. 3 sein.

Die jüngsten Veröffentlichungen zeigen, dass sich Menschen, die sich für Verschlüsselung interessieren, von der NSA überwacht werden. Einige Leute fragten mich heute, ob sie das denn auch betrifft und natürlich frage ich mich, ob ich auch betroffen sein könnte. Was habe oder hatte ich mit Tor zu tun?

- Ich stieß ungefähr im Jahr 2003 auf Tor und nutze es seitdem in unterschiedlichen Intensitäten.

- Ich übersetzte einen Großteil der Webseite ins Deutsche.

- Hier im Blog stehen immer mal wieder Beiträge zu Anonymität und Tor.

- Mittlerweile gibt es die dritte Auflage meines Buches Anonym im Netz.

- Ich gehöre zum Vorstand von TorServers.net, einem Betreiber von Tor-Relays.

- Ich half, eine Seite mit Fragen und Antworten zu Tor aufzubauen und moderiere dort.

- Schließlich betreibe ich Anonymisierungsdienste.

Werde ich nun überwacht? Ich weiß es nicht. Aber die obige Liste lässt mich nicht unbedingt ruhiger schlafen.

Vor einem Jahr interviewte mich Teresa Sickert für Radio Trackback zur Zensur in China und zur Anonymität. In der heutigen Sendung wurde das nochmal ausgestrahlt und ihr könnt das als MP3 anhören. Viel Spass dabei!

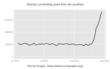

Die Users-Seite im Tor Metrics Portal gibt derzeit große Rätsel auf.Seit Mitte August 2013 gibt es etwa dreimal soviele Tor-Nutzer wie sonst. Der Anstieg ist ungebrochen und mittlerweile merkt man als Nutzer einen deutlichen Performance-Einbruch. Das heißt, gerade das Surfen im Web fühlt sich deutlich langsamer an. Doch woher kommen die neuen Nutzer?

Roger Dingledine warf diese Frage auf der tor-talk-Mailingliste auf. Das wurde später von Ars Technica und auch Heise Online aufgegriffen. Aber niemand lieferte bisher eine Antwort.

Der erste Verdächtige hieß PirateBrowser. Diese Anonymisierungslösung aus dem Dunstkreis von The Pirate Bay nutzt Tor. Nun könnte man annehmen, dass der PirateBrowser unglaublich viele Nutzer anzieht und dadurch der Anstieg zustande kommt. Das würde aber bedeuten, dass alle diese Leute vorher kein Tor nutzten. Das halte ich bei dem »Kundenkreis« für recht unplausibel. Ich denke, die meisten nutzen schon jetzt Tor oder andere Lösungen. Weiterhin untersuchten einige die wahrscheinlichen Nutzerzahlen vom PirateBrowser. Die liegen meilenweit von dem Anstieg der Tor-Nutzer weg.

Collin Anderson analysierte die Nutzerzahlen in verschiedenen Ländern (Google-Docs-Dokument). Der Anstieg geht quer durch alle Länder (Diagramm). Ausnahme ist Israel. Dort gingen die Tor-Nutzer im betrachteten Zeitraum sogar etwas zurück.

Das stützt die These, dass hier ein Botnet zugange ist. Es könnte sein, dass Schadsoftware verteilt wird und diese nutzt Tor zur internen Kommunikation. Wenn die Software auf vielen Rechnern »installiert« ist und genutzt wird, dann steigen natürlich die Nutzerzahlen an. Diese Nutzer scheinen Tor mittlerweile wirklich zu nutzen. Denn ich stellte in den letzten Tagen eine deutliche Verlangsamung der (gefühlten) Geschwindigkeit bei Tor fest. Falls das also wirklich ein Botnetz ist, sollten die Tor-Clients als Relay umfunktioniert werden. Das hilft dann wieder dem gesamten Netz.

Eine andere Theorie lässt sich zunächst dem Bereich der Verschwörungstheorien zuordnen. Aber da in letzten Zeit so viele Wahrheit wurden, brauchen wir mal neue.

Durch die Enthüllungen von Snowden ist es durchaus möglich, dass mehr Leute Verschlüsselung und Anonymisierungswerkzeuge wie Tor nutzen. Eventuell ist es nun für die NSA wirklich schwerer uns zu überwachen. Also wird Tor durch eine unglaubliche Zahl an Clients wieder »verlangsamt«. Viele Nutzer stellen fest, dass das zu unbequem ist und gehen zur alten überwachten Leitung zurück. Voila.

Was ist eure Theorie?