In meiner Inbox fand ich heute dieses nette Stück Spam:

<html>

<head><title>401 Authorization Required</title></head>

<body bgcolor=“white”>

<center><h1>401 Authorization Required</h1></center>

<hr><center>nginx/1.2.1</center>

</body>

</html>

Wenn man das HTML interpretiert, kommt dann sowas raus:

401 Authorization Required

nginx/1.2.1

Ich verstehe nicht, warum man sowas als Spam in die Welt hinaus schickt. Die Nachricht wurde von einer IP-Adresse aus Südafrika eingeliefert. Neben der From:-Adresse hat der Spammer keine weiteren Header-Zeilen übermittelt. Vielleicht wollte derjenige einfach, dass ich das blogge.

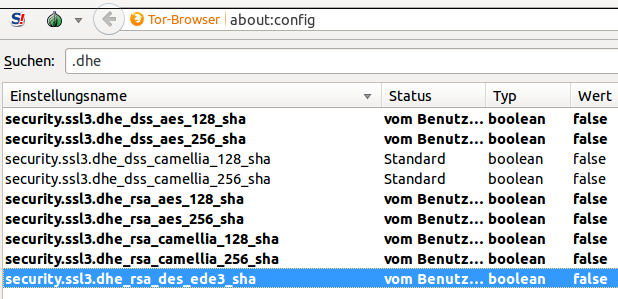

Der macht eine Meldung über die LogJam-Schwachstelle die Runde. Ein Besuch der Webseite WeakDH.org offenbarte auch bei meinen Browser-Einstellungen Schwächen. Doch wie sichere ich den gegen die Attacke?

Im Firefox ist das recht einfach: In die Adresszeile einfach about:config eingeben und dann in den Konfigurationseinstellungen nach dem Wert .dhe suchen. Der Punkt vor dhe ist wichtig, dass nur die relevanten Algorithmen gefunden werden. Alle Werte (je nach Version sind das zwei oder mehr) werden auf false gesetzt. WeakDH.org sollte nun keine Warnung mehr anzeigen.

Im Chrome oder Chromium gibt es keine Möglichkeit, die Einstellung über ein Menü zu machen. Der beste Weg, den ich fand, ist, zunächst die Cipher-Suite-Detail-Seite zu besuchen. Dort findet ihr eine Tabelle mit Algorithmen, die euer Browser unterstützt. In der Spalte Spec stehen Zahlen-/Buchstaben-Kombinationen. So findet sich bei mir beispielsweise der Eintrag: (00,0a). Sucht nun nach allen Einträgen, bei denen der Cipher-Suite-Name mit DHE (nicht ECHDE) beginnt und entfernt die Klammern und das Komma von der Spec. Nun fügt ihr noch ein 0x an den Anfang. Im obigen Beispiel wird also aus (00,0a) ein 0x000a. Diese unerwünschten

Algorithmen werden als Option dem Chrome oder Chromium übergeben: google-chrome --cipher-suite-blacklist=0x009e,0x0033,0x0032,0x0039,0x0004,0x0005 ist das bei meinem Browser.

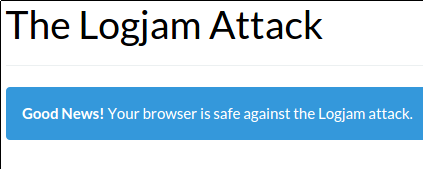

Wie sieht es bei anderen Browsern aus? Meines Wissens kann man den Internet Explorer nicht so detailliert steuern. Ich freue mich über Hinweise und nehme die gern mit in den Beitrag auf. Schließlich sollte das Ergebnis der Webseite dann wie unten aussehen.

Kürzlich führte ich einen Workshop zum technischen Datenschutz und Verschlüsselung durch. Während Workshops zeigte ich den Teilnehmern verschiedene Werkzeuge, unter anderem auch den Tor Browser. Dabei meinte ein Teilnehmer, dass er ZenMate einsetzt und dies genauso sicher wie der Tor Browser ist.

Was ist ZenMate? Auf der Webseite verspricht die Anwendung Verschlüsselung sowie anonymes Browsen. Der Internetverkehr wird durch virtuelle private Netze (VPNs) geleitet. Das Plugin lässt sich einfach installieren und fragt anschliessend nach einer E-Mail-Adresse. Nachdem eine E-Mail-Adresse eingegeben wurde, wird das Plugin nach einer kleinen Wartezeit aktiv. In der Browserleiste im Firefox erscheint ein grünes Schild und nach einem Klick lässt sich rechts unten der Ort wechseln (Change Location). Auf Empfehlung des Teilnehmers wählten wir im Kurs Hong-Kong aus und fühlten uns geschützt. Doch wie sieht die Realität aus?

Was ist ZenMate? Auf der Webseite verspricht die Anwendung Verschlüsselung sowie anonymes Browsen. Der Internetverkehr wird durch virtuelle private Netze (VPNs) geleitet. Das Plugin lässt sich einfach installieren und fragt anschliessend nach einer E-Mail-Adresse. Nachdem eine E-Mail-Adresse eingegeben wurde, wird das Plugin nach einer kleinen Wartezeit aktiv. In der Browserleiste im Firefox erscheint ein grünes Schild und nach einem Klick lässt sich rechts unten der Ort wechseln (Change Location). Auf Empfehlung des Teilnehmers wählten wir im Kurs Hong-Kong aus und fühlten uns geschützt. Doch wie sieht die Realität aus?

Ich nutze für Tests auf Anonymisierung meist die Seite IP-Check. Nach dem Start des Tests und einer kurzen Wartezeit ergab sich folgendes Bild:

Das Plugin leitet zwar die Verbindungen über das VPN weiter und nutzt einen Server in Hong-Kong (oder auch anderen Städten). Weitere Browsereinstellungen bleiben jedoch unangetastet. Im Beispiel oben war es das Flash-Plugin, was in vielen Browsern standardmäßig aktiv ist, das sogar die reale, gerade verwendete IP-Adresse preisgegeben hat. Mit der manuellen Deaktivierung von Flash wird die eigene IP-Adresse nicht mehr unmittelbar erkannt. Allerdings bleiben noch genügend andere Möglichkeiten übrig das Onlineverhalten der Benutzer zu verfolgen.

Letztlich stecken die Entwickler des Tor Browsers sehr viel Zeit und Energie, Lücken im Firefox zu schließen. Daher wäre es schon sehr verwunderlich, wenn sich gleiches Ziel, nämlich anonymes Browsen, mit einem einfachen Plugin erreichen ließe.

Wer also ZenMate einsetzen will, sollte sich der Risiken im Klaren sein und ggf. selbst weitere Anpassungen im Browser vornehmen. Eventuell funktioniert die Kombination des JondoFox-Profils mit ZenMate besser. Diesen Versuch überlasse ich euch. Ihr könnt gern einen Kommentar hinterlassen.

![]()