Mastodon und die DSGVO

Die Software Mastodon ist eine neue Erfolggeschichte aus meiner Heimatstadt Jena. Seitdem Elon Musk Twitter übernommen hat, suchen sich viele Menschen ein neues Social-Media-Zuhause und deren Wahl fällt sehr oft auf Mastodon. Andere gehen einen Schritt weiter, nehmen den Code von Eugen Rochko und bauen Server für sich und andere auf. Der Betrieb eines solchen Servers bietet einerseits einige technische Herausforderungen, aber aber auch viele aus dem nicht-technischen Bereich. Ich will in dem Beitrag mal den Augenmerk auf die Pflichten aus der Datenschutz-Grundverordnung (DSGVO) legen. Der Podcast Rechtsbelehrung hat kürzlich noch einen viel weitere Blick genommen. Hört mal in die Folge 112 zu Nutzungsbedigungen, Datenschutz und Digital Services Act rein.

Folgende Punkte gilt es zu beachten:

- Auftragsverarbeitung

- Sicherheit der Verarbeitung

- Betroffenenrechte

- Verzeichnis von Verarbeitungstätigkeiten

DSGVO?

Die erste Frage, die man sich stellen kann, ist, ob die DSGVO überhaupt relevant ist. Mit dem Betrieb eines Mastodon-Servers werden E-Mail-Adressen, Namen und anderes verarbeitet. All dies sind personenbezogene Daten. Damit ist die Verordnung anzuwenden.

Auftragsverarbeitung

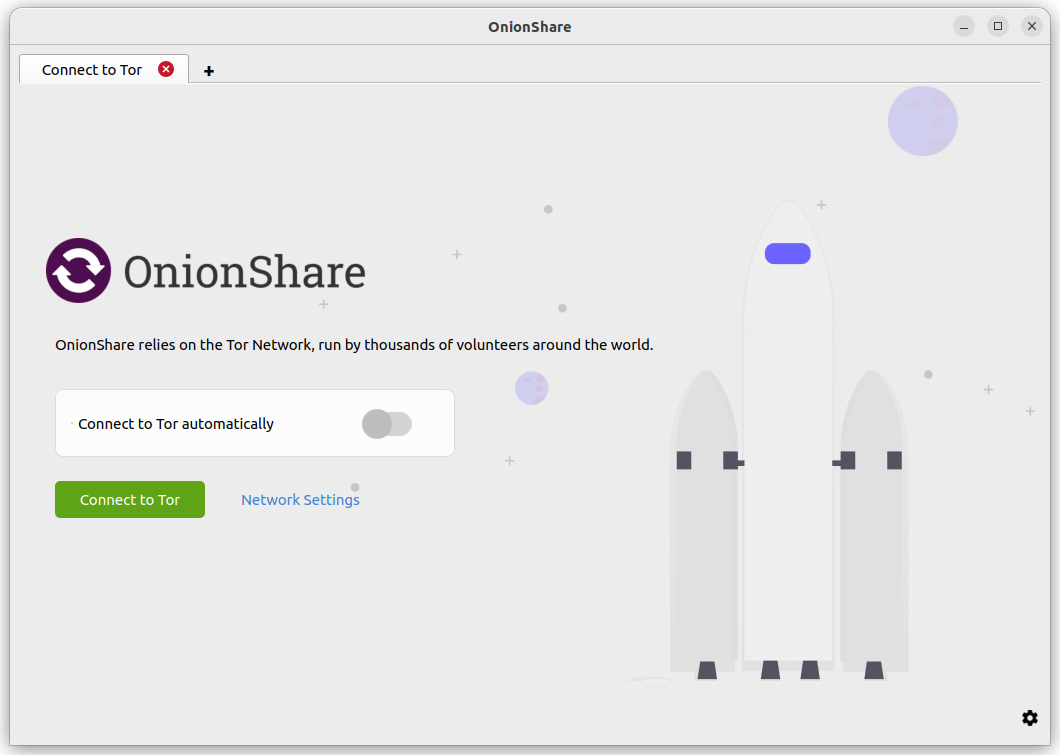

Am Anfang steht die Frage, wo die Software installiert werden soll. Es könnte der eigene Server zu Hause sein, ein Raspberry Pi oder ein Server, der bei einem Provider in einem Rechenzentrum gemietet wird. In all diesen Fällen liegt die komplette Verantwortung in euren Händen. Hier müsst ihr euch später Gedanken zur Sicherheit machen. Aber hinsichtlich Auftragsverarbeitung können wir einen Haken machen. Denn dies ist nicht der Fall.

Wenn ihr ein “Fertigangebot”, wie masto.host, nutzt, dann beauftragt ihr eine fremde Firma mit der Verarbeitung der personenbezogenen Daten. Dies ist dann eine Auftragsverarbeitung. Damit müsst ihr sicherstellen, dass sich euer Anbieter auch an die DSGVO hält und auch ausreichende Sicherheitsmaßnahmen eingebaut hat. Die Anbieter haben für den Nachweis meist Listen mit technischen und organisatorischen Maßnahmen, Zertifikate oder anderes. Hier solltet ihr einen Blick drauf werfen und abschätzen, ob das euren Anforderungen genügt.

Der zentrale Punkt ist dann ein Vertrag zur Auftragsverarbeitung. Dieser Vertrag muss sich an die Vorgaben des Art. 28 DSGVO halten. Praktisch haben die Anbieter meist vorgefertigte Verträge, die ihr nur herunterladen und unterschreiben müsst.

Mit diesem ersten Schritt habt ihr die erste Hürde überwunden und könnt zur Installation oder Konfiguration des Servers schreiten.

Sicherheit der Verarbeitung

Beim Installieren und Einrichten des Servers (wie auch später im laufenden Betrieb) ist es sinnvoll, sich Gedanken über die Sicherheit zu machen.

Die DSGVO möchte ein angemessenes Sicherheitsniveau haben. Dies muss der Art der verarbeiteten Daten und dem Risiko entsprechen. Dabei muss der Stand der Technik und die Kosten der Einführung mit berücksichtigt werden. Doch welche Daten verarbeitet ihr? Soweit ich das sehe, sind das bei einem Mastodon-Server:

- Name und Profilname

- E-Mail-Adresse

- Passwort

- öffentliche Toots und “private” Nachrichten

Dabei sind Name, Profilname und öffentliche Toots Daten, die die Person mit der Verwendung des Dienstes auch veröffentlicht. Hier ist der Schutzbedarf eher gering. Meiner Meinung nach sind nur die E-Mail-Adresse, das Passwort und die privaten Nachrichten Daten, wo sich tiefergehende Gedanken über die Absicherung “lohnen”. Andererseits werden all diese Daten in einer Datenbank liegen. Somit ist es sinnvoll, die Datenbank als Ganzes zu betrachten.

Die konkreten Überlegungen hängen davon ab, wie ihr den Server betreibt, also steht der bei euch zu Hause oder im Rechenzentrum, läuft der auf einer eigenen Maschine oder auf einem Rechner, der von vielen anderen benutzt wird etc.? Mit den untenstehenden Fragen will ich ein paar Denkanstöße hinsichtlich von Sicherheitsmaßnahmen geben. Denkt mal bitte darüber nach, wie das bei eurem Server aussieht und ob dieser hinreichend abgesichert ist:

- Zugang zum Server: Ein Schutz besteht schon, wenn niemand den Server “anfassen” kann. Das heißt, Personen, die keine Berechtigung haben, sollten auch keinen physischen Zugang zu dem Gerät bekommen. Wie sieht das bei euch aus? Steht das Gerät in einem stark frequentierten Raum oder separat in einem abgeschlossenem Raum? Gibt es Fenster und Türen, durch die Menschen einfach an das Gerät kommen? Stellt euch einen Einbrecher vor und fragt euch, wie leicht oder schwer es dieser Person fallen könnte, direkt auf euren Server zuzugreifen. Anhand dessen könnt ihr euch dann Maßnahmen überlegen, die dies erschweren. Wenn es ein Server in einem Rechenzentrum ist, erübrigen sich diese Gedanken meist. Denn hier gibt es meist Zugangsrichtlinien, die kontrolliert werden und auf die ihr auch keinen Einfluss habt.

- Zugriff auf die Daten: Wenn es nun jemand zum Server geschafft hat, soll die Person möglichst keinen Zugriff auf die Daten bekommen. Dies könnte passieren, wenn diese Person vor dem Rechner steht und versucht, euer Passwort zu erraten oder über SSH Rateversuche unternimmt. Eventuell hat sich Schadsoftware auf der Maschine breit gemacht und liest Daten aus. Bei Überlegungen zu dem Punkt ist eure Kreativität gefragt. Auf welche Weise könnte ein Angreifer Zugriff auf eure Daten bekommen und wie unterbindet ihr das?

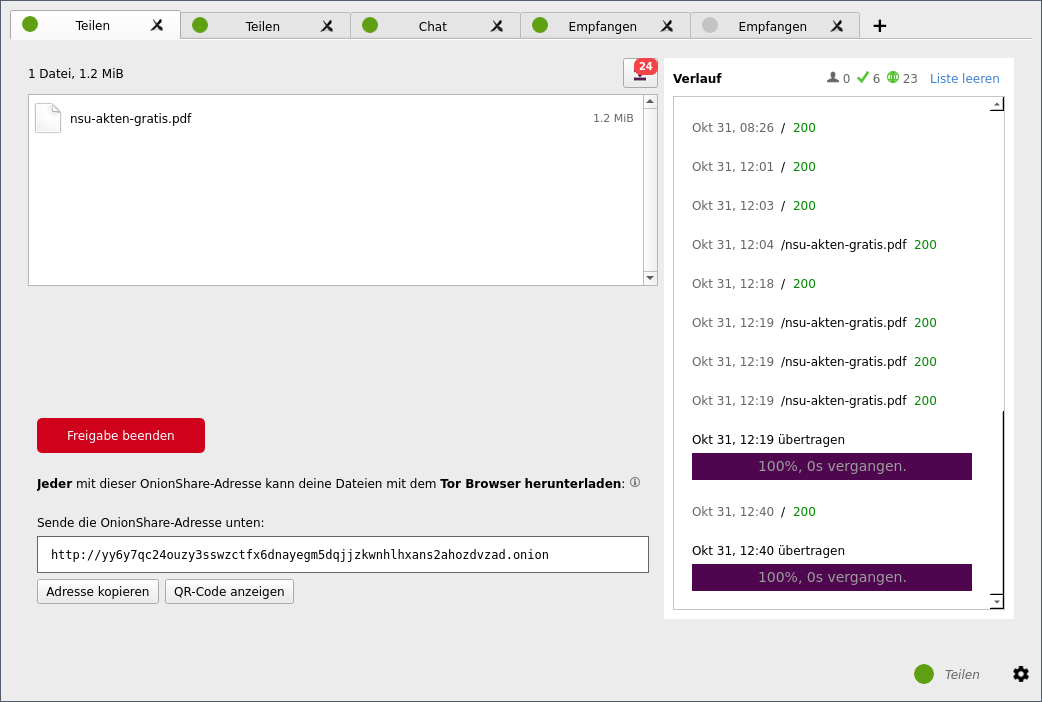

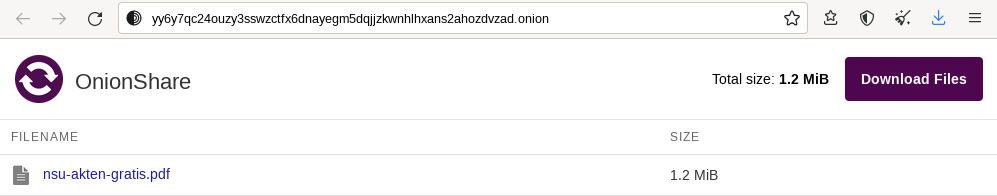

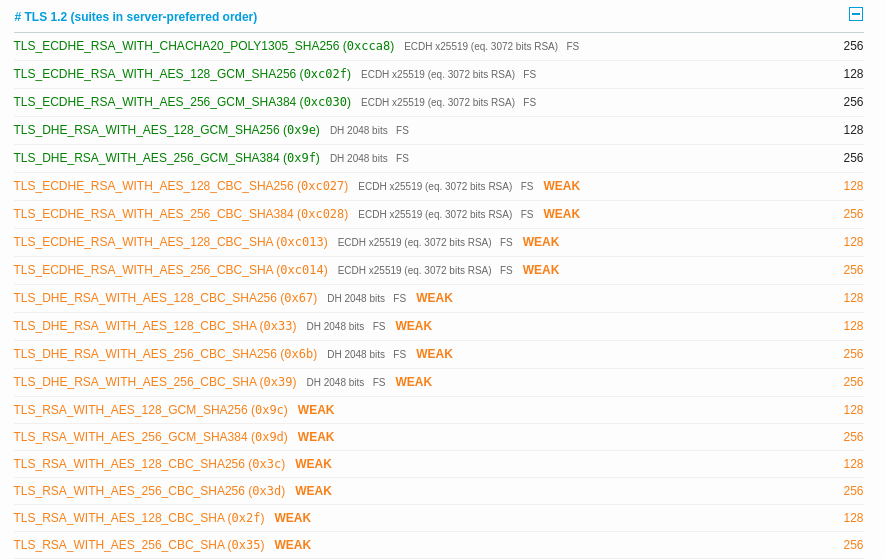

- Abhören der Daten: Beim Einloggen in den Server oder auch bei der Benutzung des Servers könnte es sein, dass Unbefugte versuchen, mitzuhören. Es wäre möglich, dass jemand eure Kommunikationswege (E-Mail, Messenger etc.) überwacht, um Daten mitzulesen. An der Stelle bruacht ihr ebenfalls Maßnahmen. In der Regel sind das verschiedene Verschlüsselungsmaßnahmen. Das heißt, die Webseite muss über TLS erreichbar sein, eure Mails und anderen Kommunikationen müssen mindestens transportverschlüsselt sein. Wenn ihr die Daten physisch umher tragt, solltet ihr ebenfalls über eine Verschlüsselung nachdenken.

- Verfügbarkeit der Daten und des Dienstes: Vermutlich gebt ihr keine Garantien hinsichtlich der Verfügbarkeit ab. Dennoch kann es schnell passieren, dass euer Dienst im Nirvana verschwindet. Hitze, Staub und Feuchtigkeit können dem Server zusetzen. Wenn der im Rechenzentrum steht, haben sich andere Gedanken gemacht. Wenn der Server auf euren Maschinen läuft, müsst ihr euch diese Gedanken machen. Weiterhin ist ein Backup ein wichtiger Schritt. Denkt darüber nach, wie die Datenbank und die einzelnen Dateien gebackupt werden können und testet regelmäßig die Wiederherstellung.

Ihr könnt natürlich noch viel mehr Maßnahmen einsetzen und den Schutz deutlich erhöhen. Die obige Aufstellung soll euch ein paar Anstöße liefern. Das Grundschutzkompendium des BSI ist u.a. eine Quelle, wo verschiedene Maßnahmen mit aufgelistet sind.

Rechte der betroffenen Personen

Die DSGVO gibt den betroffenen Personen einige Rechte. Diese sollen wissen, dass Daten von ihnen verarbeitet werden, welche das sind, wie lange etc. Die Rechte müsst ihr beim Betrieb eines Servers natürlich auch gewährleisten.

Datenschutzhinweise

Wenn Daten erhoben werden, beginnt für euch eine Pflicht, die Menschen zu informieren. Dies geschieht in der Regel über Datenschutzhinweise auf der Webseite. Der Artikel 13 der DSGVO enthält genaue Hinweise, welche Daten dort aufzuführen sind. Ich habe euch exemplarisch mal Hinweise anderer Instanzen verlinkt. Dort könnt ihr sehen, solche Informationen aussehen können.

- Datenschutzhinweise von legal.social

- Datenschutzhinweise von podcasts.social

- Datenschutzbestimmungen von mastodon.social

- Datenschutzhinweise von chaos.social

Auskunftsrecht

Nun können die betroffenen Personen jederzeit zu euch kommen und euch um eine Auskunft zu den verarbeiteten Daten bitten. Das bedeutet, zunächst müsst ihr prüfen, ob ihr überhaupt Daten dieser Person verarbeitet und falls ja, ist dann eine Auskunft zur Verarbeitung zu machen.

Wichtig ist hier zunächst, dass ihr einen solchen Antrag überhaupt wahrnehmt. Vermutlich werden sich die meisten über eine Mastodon-Nachricht oder eine E-Mail an euch wenden. Das heißt, ihr solltet sicherstellen, dass ihr regelmäßig eure Direktnachrichten und E-Mails lest. Denn ihr müsst spätestens innerhalb eines Monats nach Eingang auf die Nachricht reagieren.

Wenn ich davon ausgehe, dass jemand mit einem Mastodon-Konto auf eurem Server eine solche Anfrage stellt, so können die erforderlichen Angaben dem untenstehenden Verzeichnis der Verarbeitungstätigkeiten entnommen werden.

Sollte nun jemand ohne Account bei eurem Mastodon-Server eine Anfrage stellen, wird es spannend. Denn unter Umständen verarbeitet ihr auch dessen Daten. Soweit ich das sehe, müssten die folgenden Punkte mit in der Auskunft erwähnt werden. Bitte kopiert dies jedoch nicht einfach hier von der Seite, sondern prüft das nochmal nach. Wenn ihr zu einem anderen Ergebnis kommt, freue ich mich natürlich über eine Rückmeldung.

- Zweck der Verarbeitung: Betrieb eines Mastodon-Servers, Austausch und Kommunikation

- Kategorien personenbezogener Daten: Name, Mastodon-Benutzername, Uhrzeit des Beitrags, verwendete Software, Inhaltsdaten, (ggf. IP-Adresse und weiteres)

- Empfänger: Besucher:innen der Webseite, andere Mastodon-Benutzer:innen

- Speicherdauer: Hier musst du in deine Einstellungen schauen.

- Drittlandübermittlung: Wenn dein Server oder auch dein Anbieter außerhalb der EU agiert, wäre das hier mit zu erwähnen.

- Weiteres: Daneben musst du die User auf deren Rechte hinweisen. Genaueres siehe Art. 15 DSGVO.

Löschrecht

Neben einer Auskunft kann jemand auch die Löschung seiner Daten verlangen. Das könnte sowohl jemand mit als auch ohne Konto bei eurem Server sein. Im ersteren Fall wird ein Löschantrag sicher schwierig, denn die Person hat ja noch ein Konto. Damit wäre eine weitere Verarbeitung vermutlich notwendig und es gäbe keinen Löschanspruch.

Wenn jemand ohne Konto eine Löschung verlangt, wird es schon schwieriger. Diesen Fall diskutiert Enno Lenze auch in seinem Beitrag “Weg von Twitter, hin zu Mastodon?”.

Datenschutzverletzungen

Wenn euer Server gehackt werden sollte, so gibt es auch seitens der DSGVO Pflichten, die auf euch zukommen. Einerseits ist das eine Meldepflicht in Richtung der Aufsichtsbehörden und andererseits eventuell auch eine Information der betroffenen Personen.

Eine Datenschutzverletzung kann dabei vieles sein. Im Allgemeinen muss es sich um eine Verletzung der Sicherheit handeln, die zu

- Vernichtung

- Verlust

- Veränderung

- unbefugter Offenlegung oder

- Zugang durch Unbefugte

führt. Also wären

- ein versehentliches Löschen der Datenbank,

- Ransomware, die alle Daten verschlüsselt,

- ein Datenbankdump, der auf der Webseite frei zum Download steht oder

- ein “klassisch” gehackter Server

Beispiele für Datenschutzverletzungen. Es wäre sinnvoll, dass ihr euch immer mal wieder Gedanken macht, was in eurem Fall konkret Datenschutzverletzungen sein können. Oftmals stellt man fest, dass auch schon triviale Sachen in die Definition passen und gemeldet werden müssen.

Ich will die obigen Beispiele kurz diskutieren:

- Wenn ihr für die Datenbank ein Backup habt, spielt ihr das ein und der Server läuft wieder. In dem Fall ist aus meiner Sicht kein besonderes Risiko für die betroffenen Personen entstanden. Daher gehe ich nicht von einer Meldepflicht aus. Allerdings solltet ihr gemäß Art. 33 Abs. 5 DSGVO den Vorgang dokumentieren. Also kurz aufschreiben, was passierte und was ihr gemacht habt.

- Eine Ransomware, die nur die Daten verschlüsselt, könnte auch durch Aufspielen eines Backups “bekämpft” werden und der Fall wäre wie der oben zu behandeln. Allerdings müsst ihr sicherstellen, dass es keinen Fremdzugriff gab und das ist gerade bei aktueller Schadsoftware nicht der Fall. Das heißt, hier wird sehr oft auf die Daten zugegriffen, die heruntergeladen etc. In solch einem Fall liegen die personenbezogenen Daten in den Händen Fremder. Also besteht ein Risiko für die Betroffenen. Es empfiehlt sich eine Meldung an die Aufsichtsbehörden und ich würde hier sogar eine Meldung an die Betroffenen befürworten.

- Wenn der Dump nur kurze Zeit auf der Seite war und ihr Fremdzugriffe ausschließen könnt oder wenn der Dump verschlüsselt ist, könnte man wie bei 1. auf die Meldung verzichten. Aber gerade wenn das nicht der Fall ist, wäre eine Meldung an die Betroffenen und die Aufsichtsbehörden Pflicht.

- Ein gehackter Server ist immer ein Grund für eine Meldung an die Behörden. Es sei denn, ihr könnt durch spezielle Sicherheitsmaßnahmen im Vorfeld ausschließen, dass es einen Zugriff auf personenbezogene Daten gab.

In einer Meldung über eine Datenschutzverletzung muss folgendes stehen:

- Art der Verletzung

- Kategorien und Zahl der betroffenen Personen

- ungefähre Zahl der Datensätze

- Beschreibung der Folgen der Verletzung

- Beschreibung der Maßnahmen, die ihr ergriffen habt.

Ich würde euch empfehlen, euch bereits vorher Gedanken über eine solche Meldung zu machen. Das macht es im konkreten Fall oft leichter, die Meldung abzusetzen.

Verzeichnis von Verarbeitungstätigkeiten

Ein recht “spannender” Punkt ergibt sich aus dem Art. 30 DSGVO. Demnach wäre ein Anbieter eines Mastodon-Servers verpflichtet, ein Verzeichnis von Verarbeitungstätigkeiten (VVT) zu führen. Das ist eine Auflistung von Vorgängen oder Prozessen bei denen personenbezogene Daten verarbeitet werden. In diesem Punkt steckt meist viel Detailarbeit. Beim Betrieb eines Mastodon-Servers müsste man zumindest die Verarbeitung durch den Server selbst sowie Kommunikation per E-Mail mit erfassen. Alles weitere hängt von euren Gegebenheiten ab. Ich habe untenstehend mal einen Versuch unternommen, die Einträge aufzuschreiben. Korrekturen sind herzlich willkommen.

VVT zum Serverbetrieb

- Name und Kontaktdaten des Verantwortlichen: Das solltet ihr leicht ermitteln können.

- Zweck der Verarbeitung: Bereitstellung einer öffentlichen Kommunikationsplattform auf der Basis des ActivityPub-Protokolls

- Kategorien betroffener Personen: Besucher:innen, Nutzer:innen

- Kategorien personenbezogener Daten: Name, Mastodon-Username, Uhrzeit, verwendete Software, Inhaltsdaten, Verbindungsdaten

- Empfänger: Andere Mastodon-Server, Dritte

- Übermittlung in Drittländer: keine (oder Nennung, falls ihr sowas einsetzt) oder, aufgrund des Charakters des Dienstes, immer

- Löschung der Daten: Nennung, wann ihr welche Daten löscht. Hier gibt es Unterschiede zwischen Nutzungsdaten, wie IP-Adresse, und Inhaltsdaten, wie Beiträgen.

- IT-Sicherheitsmaßnahmen: Nennung der Sicherheitsmaßnahmen, die ihr implementiert habt. Es ist meist besser, das in einem eigenem Dokument aufzuschreiben und darauf zu verweisen.

VVT für E-Mails

- Name und Kontaktdaten des Verantwortlichen: Das solltet ihr leicht ermitteln können.

- Zweck der Verarbeitung: Elektronische Kommunikation

- Kategorien betroffener Personen: Nutzer:innen, Dritte

- Kategorien personenbezogener Daten: Name, E-Mail-Adresse, Verbindungs- und Inhaltsdaten

- Empfänger: eventuell andere Admins des Dienstes (überlegt, wer die Mails noch “sieht”)

- Übermittlung in Drittländer: keine (oder Nennung, falls ihr sowas einsetzt)

- Löschung der Daten: E-Mails als Geschäftsbriefe 6 Jahre Aufbewahrung, E-Mails als steurrechtliche Unterlagen 10 Jahre Aufbewahrung

- IT-Sicherheitsmaßnahmen: Nennung der Sicherheitsmaßnahmen, die ihr implementiert habt. Es ist meist besser, das in einem eigenem Dokument aufzuschreiben und darauf zu verweisen.

Weiteres und Fragen

Beim Schreiben dieses Artikels fiel mir auf, dass es noch viel mehr Dinge geben könnte, auf die man ein Auge haben müsste bzw. es gäbe andere Spezialfälle, die man auch diskutieren könnte. Ich habe mich letztlich entschieden, diese wegzulassen. Falls du beim Lesen des Beitrags Fragen hast oder dir Themen fehlen, schreibe am besten einen Kommentar (oder nutze andere Wege). Ich versuche, darauf zu antworten oder den Beitrag entsprechend anzupassen.

Kemmerich ist

Kemmerich ist  Natürlich muss der obligatorische Satz in den Datenschutzhinweisen nicht fehlen:

Natürlich muss der obligatorische Satz in den Datenschutzhinweisen nicht fehlen: